في عصرنا الرقمي، لا يُمكن المُبالغة في أهمية أمن الشبكات القوي. فمع تزايد التهديدات الإلكترونية وتطورها، تسعى المؤسسات باستمرار إلى إيجاد حلول مبتكرة لحماية شبكاتها وبياناتها الحساسة. وهنا يأتي دور حل Mylinking Inline Bypass Network Security Visibility، الذي يُوفر مجموعة شاملة من الأدوات لتعزيز أمن الشبكات والحد من المخاطر المُحتملة. في هذه المدونة، سنستعرض الميزات والفوائد الرئيسية لحل Mylinking Inline Bypass Network Security Visibility، بما في ذلك Mylinking Bypass Tap وMylinking Inline Bypass وMylinking Network Packet Broker وMylinking Heartbeat Packet Detection، وكيفية عملها بالتكامل مع إجراءات الأمان التقليدية مثل جدار الحماية (FW) ونظام منع الاختراق (IPS) وأنظمة الحماية من هجمات DDoS وجدران حماية تطبيقات الويب (WAF) لبناء استراتيجية دفاعية قوية.

1. المكونات الأساسية: وصلات التجاوز ومراقبة حركة المرور الاستراتيجية

خاصية تجاوز Mylinking™: ضمان رؤية بدون توقف

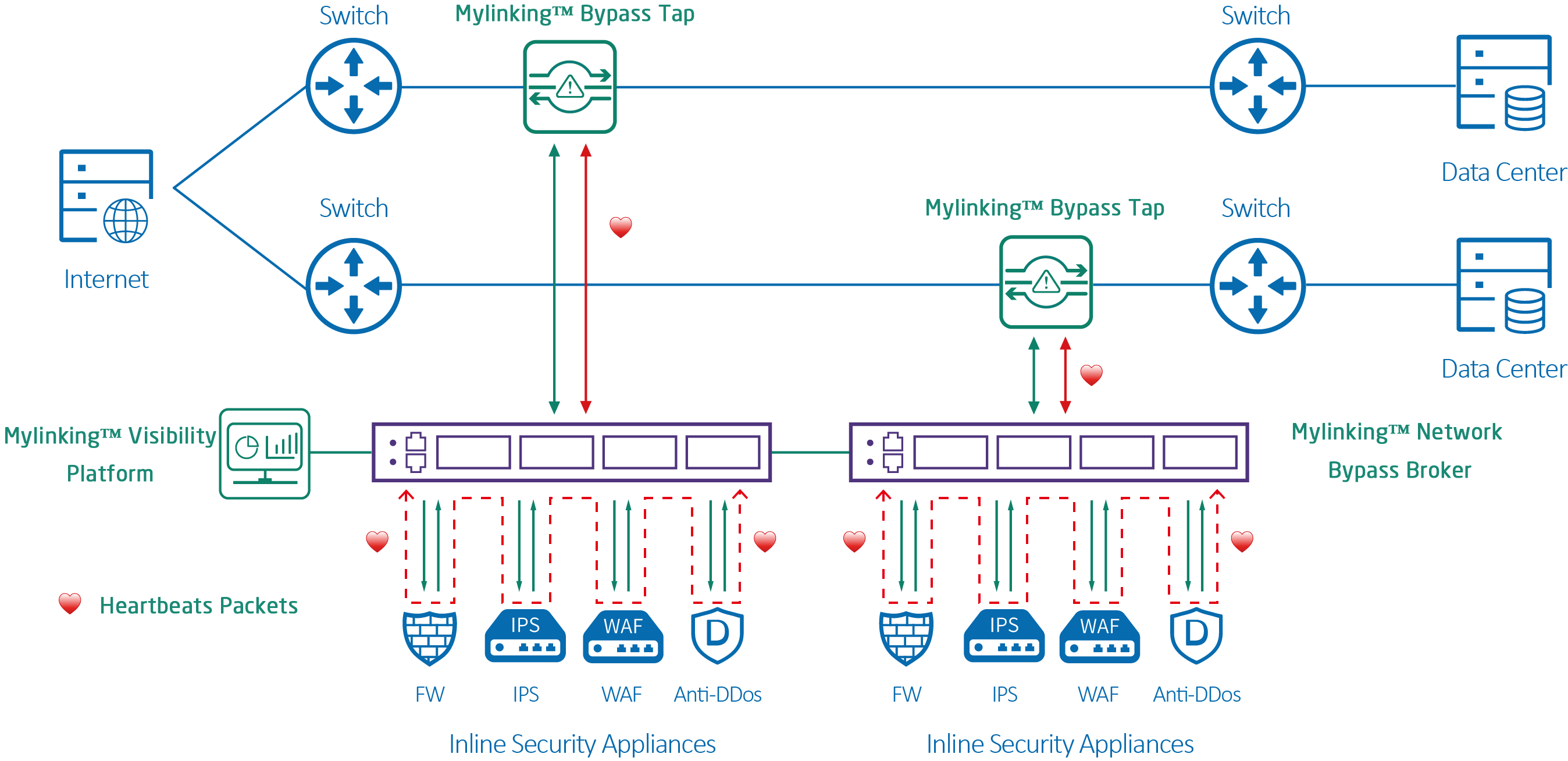

تُوزَّع أجهزة Mylinking™ Bypass Taps بين المحولات وقطاعات الشبكة الحيوية (مثل بوابات الإنترنت ومراكز البيانات)، وتعمل كعُقد مراقبة سلبية. فهي تُعيد توجيه حركة البيانات إلى أدوات الأمان دون تعطيل سير العمليات الإنتاجية، مما يجعلها مثالية لعمليات تدقيق الامتثال والتحليل الجنائي الرقمي. المزايا الرئيسية:

حزم نبضات القلب:التحقق المستمر من سلامة الرابط، مما يؤدي إلى تفعيل وضع التجاوز التلقائي أثناء أعطال الجهاز.

قابلية التوسع:يدعم أدوات الأمان المضمنة مثل مجموعات IPS/WAF دون إضافة زمن استجابة.

النشر الهجين:يتكامل مع البيئات المادية والافتراضية على حد سواء.

تحسين تدفق حركة المرور

يوضح الرسم التخطيطي تصميم مركز بيانات مزدوج، حيث تمر حركة البيانات عبر المحولات، ونقاط التوصيل الجانبية، ومجموعات الأمان في حلقة تكرارية. هذا يزيل نقاط الفشل الفردية مع تمكين موازنة الأحمال عبر الأجهزة.

2. الرؤية والتحكم المركزيان

منصة Mylinking™ للرؤية ووسيط تجاوز الشبكة

تقوم طبقة التنسيق هذه بتجميع البيانات الوصفية من نقاط الوصول والأجهزة، مما يوفر ما يلي:

تصفية حركة المرور:يوجه البيانات ذات الصلة إلى الأدوات (على سبيل المثال، إرسال حركة المرور المشفرة إلى محركات فك التشفير).

إنفاذ السياسات:يقوم بأتمتة قواعد تجاوز الأعطال لنبضات القلب وفحوصات سلامة الأجهزة.

ارتباط التهديد:يجمع السجلات من أنظمة جدار الحماية ونظام منع الاختراق ونظام مكافحة هجمات DDoS لتحديد التهديدات المستمرة المتقدمة (APTs).

3. أجهزة الأمان المدمجة: دفاع متعدد الطبقات ومتعمق

تعتمد البنية على استراتيجية دفاعية متعددة الطبقات مع أدوات مصممة خصيصاً لهذا الغرض:

جدران الحماية (FW):تطبيق سياسات التقسيم الدقيق وسياسات المرور بين الشرق والغرب.

أنظمة منع الاختراق (IPS):حظر عمليات استغلال الثغرات الأمنية في الوقت الفعلي.

جدران حماية تطبيقات الويب (WAF):التخفيف من مخاطر OWASP العشرة الأولى (مثل SQLi و XSS).

أنظمة مكافحة هجمات DDoS:إحباط الهجمات الحجمية وهجمات طبقة التطبيق.

الوضع المدمج مقابل وضع التجاوز:

مضمن:تقوم الأجهزة بحظر حركة المرور الضارة بشكل فعال (مثل جدار الحماية، ونظام منع التسلل).

تجاوز:تقوم الأدوات بتحليل حركة المرور بشكل سلبي (مثل NTA و SIEM).

صُممت حلول Mylinking Inline Bypass Network Security Visibility لتزويد المؤسسات برؤية شاملة وواضحة لحركة مرور الشبكة، مما يُمكّنها من تحديد التهديدات الأمنية المحتملة والاستجابة لها في الوقت الفعلي. على سبيل المثال، يسمح Mylinking Bypass Tap بتجاوز حركة المرور لأجهزة الأمان مثل جدران الحماية وأنظمة منع الاختراق (IPS) لأغراض الصيانة أو التحديثات دون انقطاع تدفق البيانات، مما يتيح مراقبة سلسة ومتواصلة لحركة مرور الشبكة. وهذا يضمن بقاء أدوات أمان الشبكة فعّالة وجاهزة للعمل في جميع الأوقات، حتى أثناء فترات الصيانة أو أعطال المعدات.

وبالمثل، يوفر حل Mylinking Inline Bypass آلية أمان احتياطية لأجهزة أمن الشبكة، مما يسمح باستمرار تدفق البيانات في حالة تعطل الجهاز أو صيانته. ومن خلال إعادة توجيه البيانات بسلاسة إلى أدوات أمان بديلة، تستطيع المؤسسات الحفاظ على حماية الشبكة دون انقطاع وتقليل مخاطر الاختراقات الأمنية المحتملة.

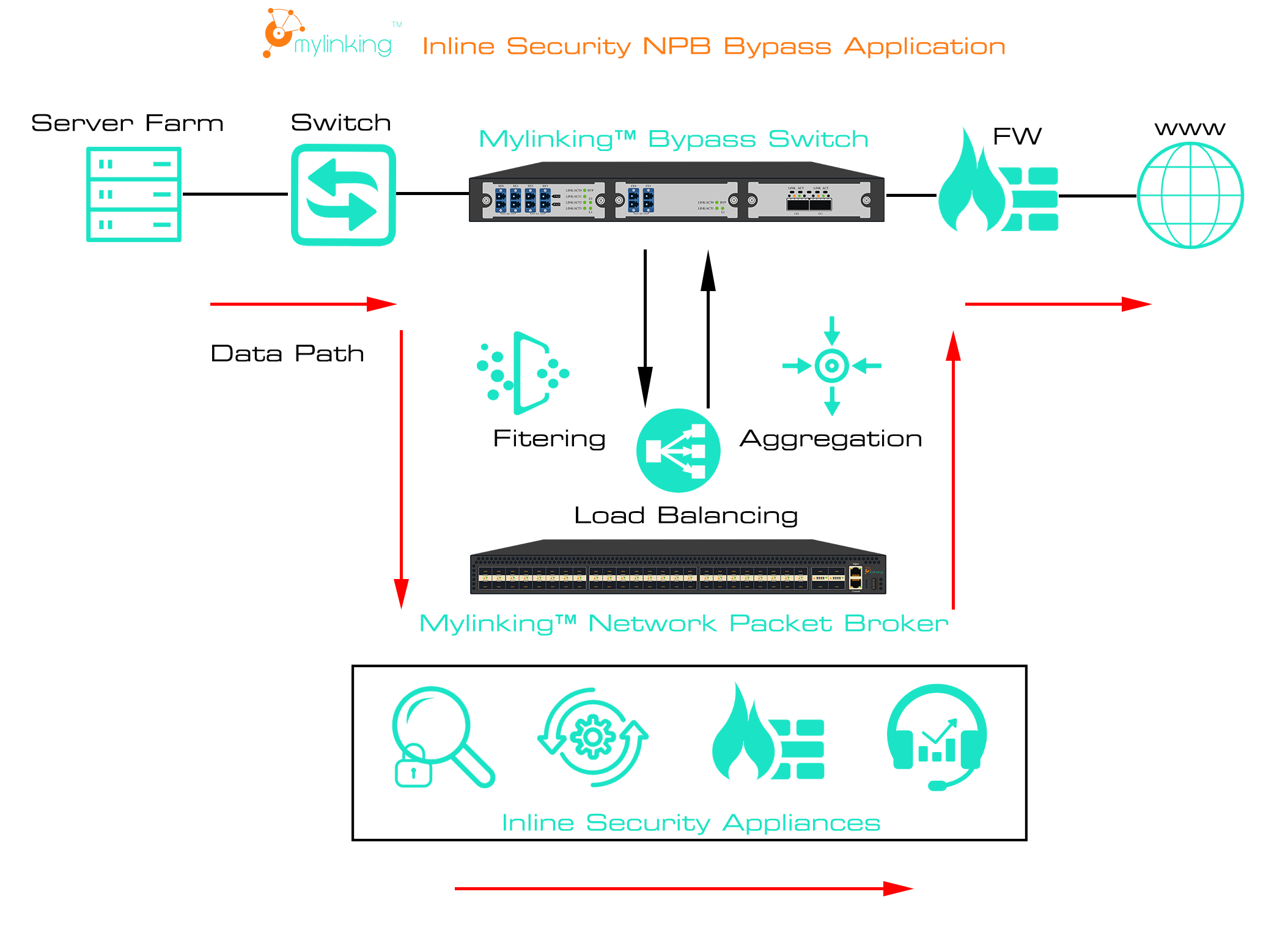

بالإضافة إلى حلول تجاوز الثغرات، توفر منصة Mylinking Network Visibility أيضًا وسطاء حزم الشبكة الذين يعملون كمنصة مركزية لتجميع وتوزيع حركة البيانات. يُمكّن هذا المؤسسات من إدارة حركة بيانات الشبكة وتحسينها بكفاءة، مما يضمن حصول أدوات الأمان على البيانات اللازمة لمراقبة الشبكة وحمايتها بفعالية. من خلال نسخ حركة بيانات الشبكة وتجميعها وتصفيتها وموازنة أحمالها، يزيد وسطاء حزم الشبكة من كفاءة وفعالية أدوات الأمان بشكل عام، مما يسمح للمؤسسات باتخاذ قرارات مدروسة والاستجابة السريعة للتهديدات المحتملة.

بالإضافة إلى ذلك، تراقب ميزة "نبضات قلب Mylinking" باستمرار حالة أدوات الأمان داخل الشبكة. ومن خلال إرسال حزم بيانات دورية إلى أجهزة الأمان، تستطيع المؤسسات اكتشاف أي مشكلات أو أعطال محتملة وحلها استباقيًا، مما يضمن بقاء بنيتها التحتية الأمنية قوية وموثوقة.

عند دمج حلول Mylinking Inline Bypass Network Security Visibility مع إجراءات الأمان التقليدية، مثل جدران الحماية (FW) وأنظمة منع الاختراق (IPS) وأنظمة مكافحة هجمات DDoS وجدران حماية تطبيقات الويب (WAF)، فإنها تُنشئ استراتيجية دفاعية شاملة ومتعددة الطبقات. ومن خلال توفير رؤية مُحسّنة لحركة مرور الشبكة وحالة أدوات الأمان، تستطيع المؤسسات تحديد التهديدات المحتملة والتخفيف من آثارها بفعالية، بما في ذلك هجمات DDoS واختراقات البرامج الضارة وغيرها من الأنشطة الخبيثة.

على سبيل المثال، من خلال دمج حل Mylinking Inline Bypass Network Security Visibility مع نظام منع التطفل (IPS)، تستطيع المؤسسات الحصول على فهم أعمق لأنماط حركة مرور الشبكة والشذوذات فيها، مما يسمح باكتشاف التهديدات ومنعها بدقة أكبر. وبالمثل، عند دمجه مع حلول مكافحة هجمات DDoS وجدران حماية تطبيقات الويب (WAF)، يوفر حل Mylinking Network Visibility رؤية فورية لهجمات DDoS المحتملة ونقاط ضعف تطبيقات الويب، مما يمكّن المؤسسات من الاستجابة بسرعة وفعالية لحماية شبكاتها وأصولها الحيوية.

لذا، توفر حلول Mylinking Inline Bypass Network Security Visibility مجموعة أدوات فعّالة لتعزيز أمن الشبكة وشفافيتها، مما يُمكّن المؤسسات من مراقبة شبكاتها وإدارتها وحمايتها بشكل استباقي من التهديدات السيبرانية المتطورة. من خلال دمج تقنيات Mylinking Bypass Tap وMylinking Inline Bypass وMylinking Network Packet Broker، بالاعتماد على تقنية Mylinking Heartbeat Packet Detection، مع التدابير الأمنية التقليدية مثل جدران الحماية (FW) وأنظمة منع الاختراق (IPS) وأنظمة الحماية من هجمات DDoS وجدران حماية تطبيقات الويب (WAF)، تستطيع المؤسسات إنشاء استراتيجية دفاعية قوية ومرنة لحماية بنيتها التحتية وأصولها الحيوية. مع استمرار تطور التهديدات السيبرانية، يُعد الاستثمار في حلول شاملة لشفافية الشبكة أمرًا بالغ الأهمية للبقاء في طليعة المخاطر المحتملة وضمان سلامة وأمن شبكة المؤسسة.

تاريخ النشر: 7 أبريل 2025