في تصميم الشبكات الحديثة، يُعدّ توفير التكرار في الطبقة الثانية أمرًا لا غنى عنه لضمان استمرارية الأعمال، وتقليل وقت التوقف، وتجنب عواصف البث الناتجة عن حلقات الشبكة. عند تطبيق التكرار في الطبقة الثانية، تبرز ثلاث تقنيات رئيسية: بروتوكول الشجرة الممتدة (STP)، ومجموعة تجميع الروابط متعددة الهياكل (MLAG)، وتكديس المحولات. ولكن كيف تختار التقنية الأنسب لشبكتك؟ يُفصّل هذا الدليل كل تقنية، ويقارن بين مزاياها وعيوبها، ويُقدّم رؤى عملية تُساعدك على اتخاذ قرار مدروس، وهو مُصمّم خصيصًا لمهندسي الشبكات، ومديري تقنية المعلومات، وكل من يُكلّف ببناء بنية تحتية موثوقة وقابلة للتوسع للطبقة الثانية.

فهم الأساسيات: ما هو التكرار في الطبقة الثانية؟

يشير مفهوم التكرار في الطبقة الثانية إلى تصميم بنى الشبكات باستخدام روابط أو محولات أو مسارات مكررة لضمان إعادة توجيه حركة البيانات تلقائيًا إلى نسخة احتياطية في حال تعطل أحد المكونات. هذا يُزيل نقاط الفشل الفردية (SPOFs) ويضمن استمرار تشغيل التطبيقات الحيوية، سواءً كنت تدير شبكة مكتبية صغيرة، أو مجمعًا مؤسسيًا كبيرًا، أو مركز بيانات عالي الأداء. تختلف الحلول الثلاثة الرئيسية - بروتوكول الشجرة الممتدة (STP)، وتجميع الروابط المتعددة (MLAG)، والتكديس - في طريقة تعاملها مع التكرار، ولكل منها مزايا وعيوب خاصة بها من حيث الموثوقية، واستخدام النطاق الترددي، وتعقيد الإدارة، والتكلفة.

1. بروتوكول الشجرة الممتدة (STP): أداة التكرار التقليدية

كيف تعمل تقنية STP؟

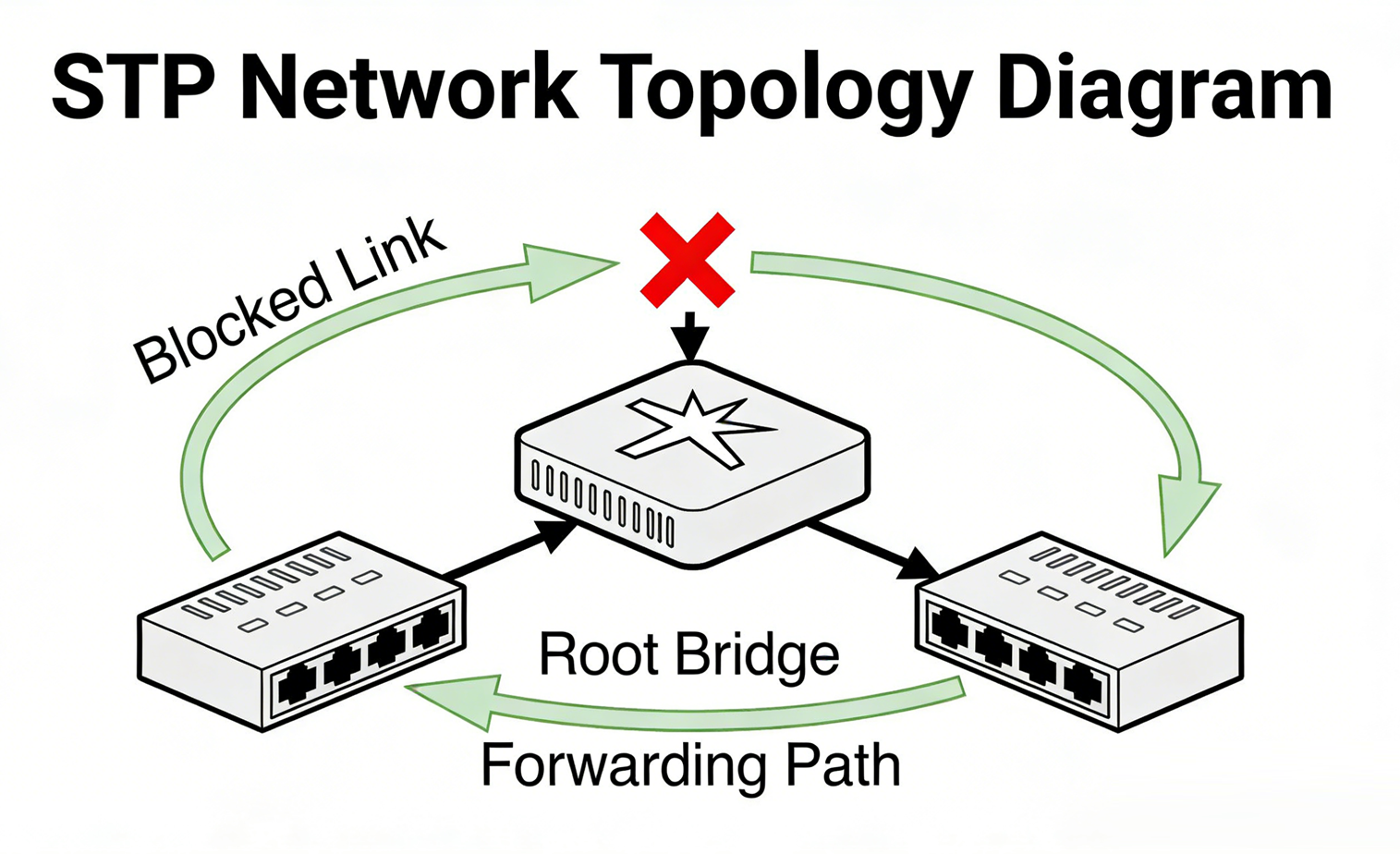

ابتكرت راديا بيرلمان بروتوكول الشجرة الممتدة (STP) (IEEE 802.1D) عام 1985، وهو أقدم تقنيات التكرار في الطبقة الثانية وأكثرها انتشارًا. يتمثل هدفه الأساسي في منع حلقات الشبكة من خلال تحديد الروابط الزائدة وحظرها ديناميكيًا، مما يُنشئ بنية شبكية منطقية واحدة على شكل "شجرة". يستخدم بروتوكول الشجرة الممتدة وحدات بيانات بروتوكول الجسر (BPDUs) لاختيار جسر جذري (المحول ذو أدنى مُعرّف جسر)، وحساب أقصر مسار إلى الجذر، وحظر الروابط غير الأساسية للقضاء على الحلقات.

بمرور الوقت، تطور بروتوكول الشجرة الممتدة (STP) لمعالجة قيوده الأصلية: إذ يُقلل بروتوكول الشجرة الممتدة السريع (RSTP، IEEE 802.1w) زمن التقارب من 30-50 ثانية إلى 1-6 ثوانٍ من خلال تبسيط حالات المنافذ وإدخال مصافحة الاقتراح/الاتفاق (P/A). أما بروتوكول الشجرة الممتدة المتعددة (MSTP، IEEE 802.1s) فيُضيف دعمًا لشبكات VLAN متعددة، مما يسمح لمجموعات VLAN المختلفة باستخدام مسارات توجيه مختلفة، ويُمكّن من موازنة الأحمال على مستوى VLAN، وبالتالي حل مشكلة "مشاركة جميع شبكات VLAN مسارًا واحدًا" في بروتوكول الشجرة الممتدة الكلاسيكي.

مزايا نظام STP

- متوافق على نطاق واسع: مدعوم من قبل جميع محولات TAP الحديثة، بغض النظر عن البائع (Mylinking).

- منخفضة التكلفة: لا حاجة إلى أجهزة أو تراخيص إضافية - يتم تمكينها افتراضيًا على معظم المحولات.

- سهل التنفيذ: التكوين الأساسي بسيط للغاية، مما يجعله مثالياً للشبكات الصغيرة والمتوسطة الحجم (SMBs) ذات موارد تكنولوجيا المعلومات المحدودة.

- موثوقية مثبتة: تقنية ناضجة مع عقود من النشر في العالم الحقيقي، تعمل كـ "شبكة أمان" لمنع الحلقات.

سلبيات نظام معالجة مياه الصرف الصحي

- إهدار النطاق الترددي: يتم حظر الروابط الزائدة (50% على الأقل في سيناريوهات الربط المزدوج)، لذلك فأنت لا تستخدم كل النطاق الترددي المتاح.

- التقارب البطيء (STP الكلاسيكي): يمكن أن يستغرق بروتوكول STP التقليدي من 30 إلى 50 ثانية للتعافي من فشل الاتصال - وهو أمر بالغ الأهمية للتطبيقات مثل المعاملات المالية أو مؤتمرات الفيديو.

- موازنة الأحمال المحدودة: يدعم بروتوكول STP الكلاسيكي مسارًا نشطًا واحدًا فقط؛ يعمل بروتوكول MSTP على تحسين ذلك ولكنه يضيف تعقيدًا في التكوين.

- قطر الشبكة: يقتصر بروتوكول STP على 7 قفزات، مما قد يقيد تصميمات الشبكات الكبيرة.

أفضل حالات استخدام STP

يُعد بروتوكول STP (أو RSTP/MSTP) مثاليًا لما يلي:

- الشركات الصغيرة والمتوسطة الحجم ذات الاحتياجات الأساسية للتكرار وميزانيات تكنولوجيا المعلومات المحدودة.

- الشبكات القديمة التي لا يكون فيها الترقية إلى MLAG أو Stacking ممكنة.

- كـ "خط دفاع أخير" لمنع الحلقات في الشبكات التي تستخدم بالفعل MLAG أو Stacking.

- الشبكات التي تحتوي على أجهزة من موردين مختلفين، حيث تعتبر التوافقية أولوية قصوى.

2. تكديس المحولات: إدارة مبسطة باستخدام المحاكاة الافتراضية المنطقية

كيف تعمل خاصية تكديس المفاتيح؟

تتيح تقنية تكديس المحولات (مثل محول Mylinking TAP) ربط ما بين 2 إلى 8 محولات متطابقة (أو أكثر) باستخدام منافذ وكابلات تكديس مخصصة، مما يُنشئ محولًا منطقيًا واحدًا. يتشارك هذا المحول الافتراضي عنوان IP إداريًا واحدًا، وملف تكوين واحد، ولوحة تحكم واحدة، وجدول عناوين MAC واحد، ومثيل STP واحد. يتم اختيار محول رئيسي (بناءً على الأولوية وعنوان MAC) لإدارة المكدس، مع وجود محولات احتياطية جاهزة لتولي المهمة في حال تعطل المحول الرئيسي. يتم توجيه حركة البيانات عبر المكدس من خلال لوحة خلفية عالية السرعة، وتعمل مجموعات تجميع الروابط (LAGs) بين المحولات الأعضاء في وضع نشط-نشط دون حظر STP.

مزايا تكديس أجهزة التبديل

- إدارة مبسطة: إدارة عدة محولات فعلية كجهاز منطقي واحد - عنوان IP واحد، وتكوين واحد، ونقطة مراقبة واحدة.

- استخدام النطاق الترددي العالي: الروابط الزائدة نشطة (بدون حظر)، وتوفر اللوحات الخلفية المكدسة نطاقًا تردديًا مجمعًا.

- تجاوز الفشل السريع: يستغرق تجاوز الفشل بين المفتاح الرئيسي والمفتاح الاحتياطي من 1 إلى 3 مللي ثانية، مما يضمن وقت توقف شبه معدوم.

- قابلية التوسع: إضافة محولات إلى المكدس "ادفع حسب النمو" دون إعادة تكوين الشبكة بأكملها - وهو أمر مثالي لتوسيع طبقات الوصول.

- تكامل LACP سلس: يمكن للخوادم المزودة ببطاقات شبكة مزدوجة الاتصال بالمكدس عبر LACP، مما يلغي الحاجة إلى STP.

عيوب تكديس أجهزة التبديل

- خطر مستوى التحكم الفردي: في حالة فشل المحول الرئيسي (أو انقطاع جميع كابلات التجميع)، قد تتم إعادة تشغيل المجموعة بأكملها أو تقسيمها - مما يتسبب في انقطاع كامل للشبكة.

- قيود المسافة: عادةً ما تكون كابلات التكديس من 1 إلى 3 أمتار (بحد أقصى 10 أمتار)، مما يجعل من المستحيل تكديس المحولات عبر الخزائن أو الأرضيات.

- التقييد بالأجهزة: يجب أن تكون المحولات من نفس الطراز والمورد وإصدار البرامج الثابتة - التجميع المختلط أمر محفوف بالمخاطر أو غير مدعوم.

- ترقيات مؤلمة: تتطلب معظم الحزم إعادة تشغيل كاملة لتحديثات البرامج الثابتة (حتى مع ISSU، يكون خطر التوقف أعلى).

- قابلية التوسع المحدودة: يتم تحديد أحجام المكدس (عادةً 8-10 محولات)، ويتدهور الأداء بعد تجاوز هذا الحد.

أفضل حالات استخدام تكديس المفاتيح

يُعدّ تكديس المفاتيح مثاليًا لما يلي:

- طبقات الوصول في مجمعات المؤسسات أو مراكز البيانات، حيث تعتبر كثافة المنافذ والإدارة المبسطة من الأولويات.

- الشبكات التي تحتوي على محولات في نفس الرف أو الخزانة (بدون قيود على المسافة).

- الشركات الصغيرة والمتوسطة الحجم التي ترغب في الحصول على مستوى عالٍ من التكرار دون تعقيدات MLAG.

- البيئات التي تكون فيها فرق تكنولوجيا المعلومات صغيرة وتحتاج إلى تقليل النفقات الإدارية.

3. مجموعة تجميع الروابط متعددة الهياكل (MLAG): موثوقية عالية للشبكات الحيوية

كيف يعمل نظام MLAG؟

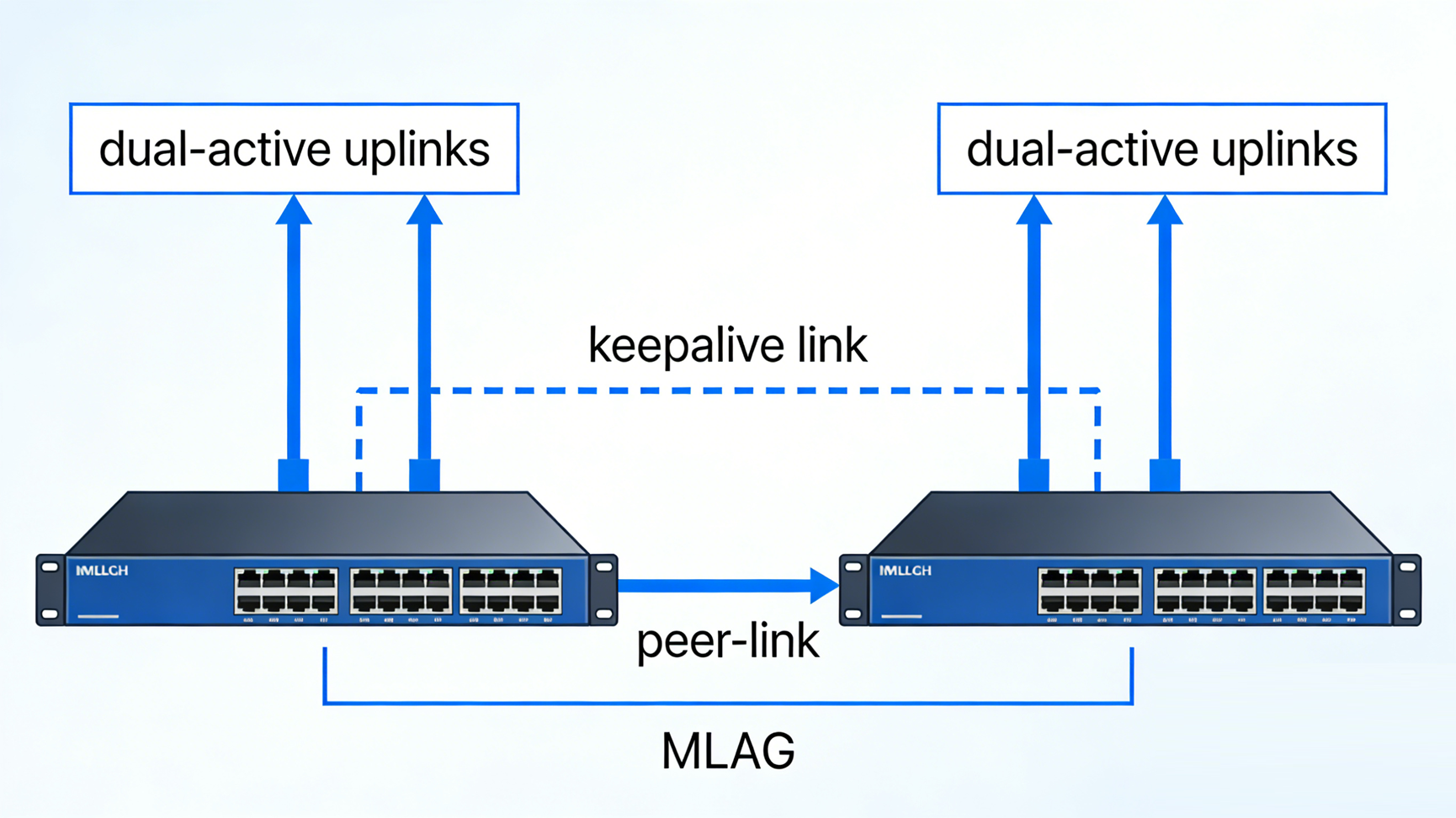

تتيح تقنية MLAG (المعروفة أيضًا باسم vPC في Cisco Nexus، وMC-LAG في Juniper) لمحولين مستقلين العمل كمحول منطقي واحد للأجهزة المتصلة (الخوادم، ومحولات الوصول). تتصل هذه الأجهزة عبر قناة منفذ LACP واحدة، تستخدم كلا وصلتي الإرسال في وضع نشط-نشط، مما يلغي حظر بروتوكول الشجرة الممتدة (STP). تشمل المكونات الرئيسية لتقنية MLAG ما يلي:

- Peer-Link: رابط عالي السرعة (40/100G) بين مفتاحي MLAG لمزامنة جداول MAC وإدخالات ARP وحالات STP والتكوين.

- رابط Keepalive: رابط منفصل لمراقبة صحة الأقران ومنع سيناريوهات انقسام الدماغ.

- مزامنة معرف النظام: يشترك كلا المحولين في نفس معرف نظام LACP وعنوان MAC الظاهري، لذلك ترى الأجهزة المتصلة بهما على أنهما محول واحد.

على عكس التجميع، يستخدم MLAG مستويين للتحكم - كل مفتاح لديه وحدة المعالجة المركزية والذاكرة ونظام التشغيل الخاص به - لذلك فإن حدوث عطل في مفتاح واحد لا يؤدي إلى توقف النظام بأكمله.

مزايا MLAG

- موثوقية فائقة: تعني مستويات التحكم المزدوجة أن بإمكان مفتاح واحد أن يتعطل دون تعطيل الشبكة بأكملها - عملية تجاوز الفشل تستغرق أجزاء من الثانية.

- ترقيات مستقلة: قم بتحديث مفتاح واحد في كل مرة (مع ISSU / إعادة التشغيل السلس) بينما يقوم الآخر بمعالجة حركة المرور - بدون أي توقف.

- مرونة المسافة: يستخدم Peer-Link الألياف القياسية، مما يسمح بوضع محولات MLAG عبر الخزائن أو الطوابق أو حتى مراكز البيانات (حتى عشرات الكيلومترات).

- فعال من حيث التكلفة: لا توجد أجهزة تكديس مخصصة - يستخدم منافذ المحول الحالية لـ Peer-Link و Keepalive.

- مثالي لهياكل العمود الفقري والأوراق: مثالي لمراكز البيانات التي تستخدم تصميمات العمود الفقري والأوراق، حيث تتصل مفاتيح الأوراق بشكل مزدوج بمفاتيح العمود الفقري التي تدعم تقنية MLAG.

سلبيات نظام MLAG

- تعقيد التكوين الأعلى: يتطلب اتساقًا صارمًا في التكوين بين المحولين - أي عدم تطابق يمكن أن يتسبب في إيقاف تشغيل المنافذ.

- الإدارة المزدوجة: على الرغم من أن بروتوكول الإنترنت الافتراضي يمكن أن يبسط الوصول، إلا أنك لا تزال بحاجة إلى مراقبة وصيانة مفتاحين منفصلين.

- متطلبات عرض النطاق الترددي لرابط النظير: يجب أن يكون حجم رابط النظير مناسبًا للتعامل مع إجمالي عرض النطاق الترددي للتنزيل (يوصى بأن يكون مساويًا أو أكبر) لتجنب الاختناقات.

- التنفيذ الخاص بالبائع: يعمل MLAG بشكل أفضل مع محولات من نفس البائع (مثل Cisco vPC، Huawei M-LAG) - دعم البائعين المتعددين محدود.

أفضل حالات استخدام MLAG

تُعتبر MLAG الخيار الأمثل لما يلي:

- مراكز البيانات (المؤسسية أو السحابية) حيث يكون وقت التوقف الصفري والموثوقية العالية أمراً بالغ الأهمية.

- الشبكات المزودة بمحولات عبر رفوف أو طوابق أو مواقع متعددة (مرونة المسافة).

- بنى العمود الفقري والأوراق وشبكات المؤسسات واسعة النطاق.

- المنظمات التي تدير تطبيقات بالغة الأهمية (مثل الخدمات المالية والرعاية الصحية) والتي لا يمكنها تحمل انقطاع الخدمة.

مقارنة مباشرة بين STP و MLAG و Stacking

| معايير | STP (RSTP/MSTP) | تكديس المفاتيح | MLAG |

|---|---|---|---|

| مستوى التحكم | موزع (لكل مفتاح) | مفرد (مشترك عبر المكدس) | مزدوج (مستقل لكل مفتاح) |

| استخدام النطاق الترددي | منخفض (تم حظر الروابط الزائدة) | روابط عالية النشاط (روابط نشطة-نشطة) | روابط عالية النشاط (روابط نشطة-نشطة) |

| وقت التقارب | 1-6 ثوانٍ (RSTP)؛ 30-50 ثانية (STP الكلاسيكي) | 1-3 مللي ثانية (التحويل التلقائي الرئيسي) | أجزاء من الثانية (التحويل التلقائي بين الأنظمة) |

| تعقيد الإدارة | قليل | منخفض (جهاز منطقي واحد) | عالي (مزامنة صارمة للإعدادات) |

| تحديد المسافة | لا شيء (روابط قياسية) | محدود للغاية (1-10 أمتار) | مرن (عشرات الكيلومترات) |

| متطلبات الأجهزة | لا يوجد (مدمج) | نفس الطراز/المورد + كابلات قابلة للتكديس | نفس الطراز/البائع (موصى به) |

| الأفضل لـ | الشركات الصغيرة والمتوسطة، والشبكات القديمة، ومنع الحلقات | طبقات الوصول، ومفاتيح التبديل في نفس الرف، والإدارة المبسطة | مراكز البيانات، والشبكات الحيوية، وهياكل العمود الفقري والورقة |

كيفية الاختيار: دليل اتخاذ القرار خطوة بخطوة؟

لاختيار حل التكرار المناسب للطبقة الثانية، اتبع الخطوات التالية:

1. قيّم احتياجاتك من حيث الموثوقية: إذا كان التوقف التام عن العمل أمرًا بالغ الأهمية (مثل مراكز البيانات)، فإن تقنية MLAG هي الخيار الأمثل. أما بالنسبة للتكرار الأساسي (مثل الشركات الصغيرة والمتوسطة)، فإن تقنية STP أو Stacking مناسبة.

٢. ضع في اعتبارك موضع المحولات: إذا كانت المحولات في نفس الرف/الخزانة، فإن التجميع يكون فعالاً. أما إذا كانت موزعة في مواقع مختلفة، فإن استخدام MLAG أو STP يكون أفضل.

3. تقييم موارد الإدارة: ينبغي لفرق تكنولوجيا المعلومات الصغيرة إعطاء الأولوية لتقنية التجميع (إدارة مبسطة) أو تقنية المعالجة المباشرة (صيانة منخفضة). أما الفرق الأكبر حجماً فيمكنها التعامل مع تعقيدات تقنية تجميع الخوادم متعددة المستويات (MLAG).

٤. تحقق من قيود الميزانية: بروتوكول STP مجاني (مدمج). يتطلب التجميع كابلات مخصصة. يستخدم MLAG المنافذ الموجودة ولكنه قد يحتاج إلى روابط أسرع (٤٠/١٠٠ جيجابت) لتقنية Peer-Link.

5. التخطيط للتوسع: بالنسبة للشبكات الكبيرة (أكثر من 10 محولات)، يُعدّ تجميع الشبكات المتعددة (MLAG) أكثر قابلية للتوسع من التجميع (Stacking). يعمل بروتوكول الشجرة الممتدة (STP) مع الشبكات الصغيرة والمتوسطة الحجم، ولكنه يهدر عرض النطاق الترددي.

التوصيات النهائية

- اختر بروتوكول STP (RSTP/MSTP) إذا كانت لديك ميزانية صغيرة، أو أجهزة من موردين مختلفين، أو شبكة قديمة - استخدمه كشبكة أمان لمنع حدوث الحلقات.

- اختر تكديس المحولات إذا كنت بحاجة إلى إدارة مبسطة، ومحولات في نفس الرف، ونطاق ترددي عالي لطبقات الوصول - وهو مثالي للشركات الصغيرة والمتوسطة ومستويات الوصول للمؤسسات.

- اختر MLAG إذا كنت بحاجة إلى وقت توقف صفري، ومرونة في المسافة، وقابلية للتوسع - وهو مثالي لمراكز البيانات، وهياكل العمود الفقري والأوراق، والشبكات ذات الأهمية البالغة.

لذا، لا يوجد حل واحد يناسب جميع حالات التكرار في الطبقة الثانية، فكل من بروتوكول الشجرة الممتدة (STP) وتقنية تجميع الروابط المتعددة (MLAG) وتقنية التجميع المتراص (Stacking) تتفوق في سيناريوهات مختلفة. يُعد بروتوكول الشجرة الممتدة (STP) خيارًا موثوقًا ومنخفض التكلفة للاحتياجات الأساسية؛ بينما تُبسط تقنية التجميع المتراص (Stacking) إدارة المحولات الموجودة في نفس الموقع؛ أما تقنية تجميع الروابط المتعددة (MLAG) فتُوفر أعلى مستويات الموثوقية والمرونة للشبكات الحيوية. من خلال تقييم متطلبات الموثوقية، وموقع المحولات، وموارد الإدارة، والميزانية، يُمكنك اختيار الحل الذي يُحافظ على مرونة شبكتك وكفاءتها وجاهزيتها للمستقبل.

هل تحتاج إلى مساعدة في تطبيق استراتيجية التكرار من الطبقة الثانية؟ تواصل مع خبراء الشبكات لدينا للحصول على إرشادات مصممة خصيصًا لبنيتك التحتية.

تاريخ النشر: 26 فبراير 2026