بفضل التحول الرقمي، لم تعد شبكات المؤسسات مجرد "بضع كابلات تربط أجهزة الكمبيوتر". مع انتشار أجهزة إنترنت الأشياء، وانتقال الخدمات إلى الحوسبة السحابية، وتزايد اعتماد العمل عن بُعد، ازداد حجم حركة البيانات على الشبكة بشكل هائل، تمامًا كحركة المرور على الطرق السريعة. إلا أن هذا الارتفاع الكبير في حجم البيانات يطرح تحديات جمة: فأدوات الأمان لا تستطيع التقاط البيانات الحساسة، وأنظمة المراقبة تُثقلها المعلومات الزائدة، والتهديدات الكامنة في البيانات المشفرة تبقى دون اكتشاف. هنا تبرز أهمية "الخادم الخفي" المسمى وسيط حزم الشبكة (NPB). فهو بمثابة جسر ذكي بين حركة البيانات على الشبكة وأدوات المراقبة، ويتعامل مع التدفق العشوائي للبيانات عبر الشبكة بأكملها، مع تزويد أدوات المراقبة بالبيانات التي تحتاجها بدقة، مما يساعد المؤسسات على حل تحديات الشبكة "الخفية التي يصعب الوصول إليها". سنقدم اليوم شرحًا وافيًا لهذا الدور المحوري في عمليات الشبكة وصيانتها.

1. لماذا تبحث الشركات عن مزودي خدمات الشبكات غير المصرفية الآن؟ — "حاجة الشبكات المعقدة إلى الشفافية"

تخيل هذا: عندما تُشغّل شبكتك مئات من أجهزة إنترنت الأشياء، ومئات من خوادم الحوسبة السحابية، ويصل إليها الموظفون عن بُعد من جميع أنحاء العالم، كيف يمكنك ضمان عدم تسلل أي حركة مرور ضارة؟ كيف يمكنك تحديد الروابط المزدحمة التي تُبطئ عمليات الأعمال؟

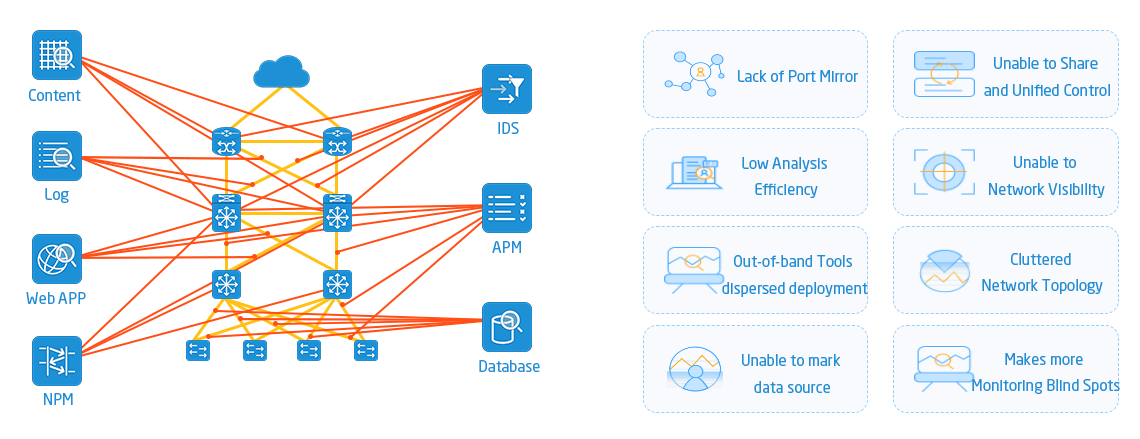

لطالما كانت أساليب المراقبة التقليدية غير كافية: فإما أن أدوات المراقبة لا تستطيع التركيز إلا على أجزاء محددة من حركة البيانات، متجاهلةً بذلك نقاطًا محورية؛ أو أنها تُمرر جميع البيانات دفعة واحدة، مما يُعيق قدرتها على استيعاب المعلومات ويُبطئ كفاءة التحليل. علاوة على ذلك، ومع تشفير أكثر من 70% من حركة البيانات حاليًا، تعجز الأدوات التقليدية تمامًا عن فهم محتواها.

يُعالج ظهور خوادم الشبكة الوسيطة (NPBs) مشكلة "انعدام رؤية الشبكة". فهي تتوسط بين نقاط دخول البيانات وأدوات المراقبة، حيث تجمع البيانات المتفرقة، وتُصفّي البيانات الزائدة، وتُوزّع البيانات الدقيقة في نهاية المطاف على أنظمة كشف التسلل (IDS)، ومنصات إدارة معلومات الأمان (SIEM)، وأدوات تحليل الأداء، وغيرها. وهذا يضمن عدم تعرض أدوات المراقبة لنقص البيانات أو إغراقها. كما تستطيع خوادم الشبكة الوسيطة فك تشفير البيانات وتشفيرها، مما يحمي البيانات الحساسة ويُزوّد المؤسسات بنظرة عامة واضحة على حالة شبكتها.

يمكن القول أنه طالما أن لدى المؤسسة احتياجات تتعلق بأمن الشبكة أو تحسين الأداء أو الامتثال، فقد أصبح NPB مكونًا أساسيًا لا مفر منه.

ما هو NPB؟ - تحليل بسيط من البنية إلى القدرات الأساسية

يعتقد الكثيرون أن مصطلح "وسيط الحزم" ينطوي على صعوبة تقنية كبيرة. مع ذلك، يمكن تشبيهه بمركز فرز الشحنات السريعة: حركة مرور الشبكة هي "الطرود السريعة"، ووسيط الحزم هو "مركز الفرز"، وأداة المراقبة هي "نقطة الاستلام". تتمثل مهمة وسيط الحزم في تجميع الطرود المتفرقة (التجميع)، وإزالة الطرود غير الصالحة (التصفية)، وفرزها حسب العنوان (التوزيع). كما يمكنه فك تشفير الطرود الخاصة وفحصها (فك التشفير) وإزالة المعلومات الحساسة (المعالجة) - العملية برمتها تتسم بالكفاءة والدقة.

1. أولاً، دعونا نلقي نظرة على "الهيكل" الأساسي لـ NPB: ثلاث وحدات معمارية أساسية

يعتمد سير عمل NPB بالكامل على تعاون هذه الوحدات الثلاث؛ فلا يمكن الاستغناء عن أي منها:

○وحدة الوصول إلى حركة المروريُعادل هذا المنفذ "منفذ التسليم السريع"، ويُستخدم تحديدًا لاستقبال حركة مرور الشبكة من منفذ النسخ المتطابق للمُبدِّل (SPAN) أو المُقسِّم (TAP). وبغض النظر عما إذا كانت حركة المرور من وصلة مادية أو شبكة افتراضية، يُمكن جمعها بطريقة موحدة.

○محرك المعالجةهذا هو "العقل الأساسي لمركز الفرز" وهو المسؤول عن "المعالجة" الأكثر أهمية - مثل دمج حركة المرور متعددة الروابط (التجميع)، وتصفية حركة المرور من نوع معين من عناوين IP (التصفية)، ونسخ حركة المرور نفسها وإرسالها إلى أدوات مختلفة (النسخ)، وفك تشفير حركة المرور المشفرة بتقنية SSL/TLS (فك التشفير)، وما إلى ذلك. يتم إنجاز جميع "العمليات الدقيقة" هنا.

○وحدة التوزيع: إنه أشبه بـ "ساعي" يقوم بتوزيع حركة المرور المعالجة بدقة على أدوات المراقبة المقابلة ويمكنه أيضًا إجراء موازنة الأحمال - على سبيل المثال، إذا كانت أداة تحليل الأداء مشغولة للغاية، فسيتم توزيع جزء من حركة المرور على أداة النسخ الاحتياطي لتجنب تحميل أداة واحدة فوق طاقتها.

2. "القدرات الأساسية" لـ NPB: 12 وظيفة أساسية تحل 90% من مشاكل الشبكة

يحتوي نظام إدارة علاقات العملاء (NPB) على العديد من الوظائف، ولكن دعونا نركز على أكثرها استخدامًا من قبل الشركات. كل وظيفة منها تُعالج مشكلة عملية:

○تكرار حركة البيانات / تجميعها + تصفيتهاعلى سبيل المثال، إذا كان لدى مؤسسة ما 10 روابط شبكية، فإن NPB يقوم أولاً بدمج حركة مرور الروابط العشرة، ثم يقوم بتصفية "حزم البيانات المكررة" و"حركة المرور غير ذات الصلة" (مثل حركة المرور من الموظفين الذين يشاهدون مقاطع الفيديو)، ويرسل فقط حركة المرور المتعلقة بالأعمال إلى أداة المراقبة - مما يؤدي إلى تحسين الكفاءة بشكل مباشر بنسبة 300٪.

○فك تشفير SSL/TLSفي الوقت الحاضر، تُخفى العديد من الهجمات الخبيثة في حركة مرور HTTPS المشفرة. يمكن لتقنية NPB فك تشفير هذه الحركة بأمان، مما يسمح لأدوات مثل أنظمة كشف ومنع التسلل (IDS وIPS) برؤية المحتوى المشفر واكتشاف التهديدات الخفية مثل روابط التصيد الاحتيالي والبرامج الضارة.

○إخفاء البيانات / إزالة الحساسيةإذا احتوت البيانات على معلومات حساسة مثل أرقام بطاقات الائتمان وأرقام الضمان الاجتماعي، فستقوم NPB تلقائيًا بحذف هذه المعلومات قبل إرسالها إلى أداة المراقبة. لن يؤثر ذلك على تحليل الأداة، ولكنه سيتوافق أيضًا مع متطلبات PCI-DSS (الامتثال لمعايير الدفع) وHIPAA (الامتثال لمعايير الرعاية الصحية) لمنع تسريب البيانات.

○موازنة الأحمال + تجاوز الأعطالإذا كانت لدى المؤسسة ثلاث أدوات لإدارة معلومات الأمان والأحداث (SIEM)، فإنّ نظام إدارة الشبكة (NPB) سيوزّع حركة البيانات بالتساوي بينها لمنع إرهاق أي أداة. في حال تعطل إحدى الأدوات، سيقوم نظام إدارة الشبكة (NPB) بتحويل حركة البيانات فورًا إلى الأداة الاحتياطية لضمان استمرارية المراقبة. يُعدّ هذا الأمر بالغ الأهمية لقطاعات مثل التمويل والرعاية الصحية، حيث يُعتبر توقف النظام عن العمل أمرًا غير مقبول.

○نهاية النفقتُستخدم بروتوكولات VXLAN وGRE وغيرها من "بروتوكولات الأنفاق" بشكل شائع في الشبكات السحابية. لا تستطيع الأدوات التقليدية فهم هذه البروتوكولات. يستطيع NPB "تفكيك" هذه الأنفاق واستخراج البيانات الحقيقية بداخلها، مما يسمح للأدوات القديمة بمعالجة البيانات في البيئات السحابية.

إن الجمع بين هذه الميزات يمكّن NPB ليس فقط من "رؤية" حركة المرور المشفرة، ولكن أيضًا من "حماية" البيانات الحساسة و"التكيف" مع بيئات الشبكة المعقدة المختلفة - وهذا هو السبب في أنه يمكن أن يصبح مكونًا أساسيًا.

ثالثًا: أين يُستخدم نظام NPB؟ — خمسة سيناريوهات رئيسية تلبي احتياجات المؤسسات الحقيقية

لا يُعدّ نظام إدارة الشبكة القائم على الشبكة (NPB) أداةً واحدةً تناسب جميع الاحتياجات، بل يتكيف بمرونة مع مختلف السيناريوهات. سواءً كان الأمر يتعلق بمركز بيانات، أو شبكة 5G، أو بيئة سحابية، فإنه يجد تطبيقات دقيقة. دعونا نلقي نظرة على بعض الحالات النموذجية لتوضيح هذه النقطة:

1. مركز البيانات: مفتاح مراقبة حركة البيانات بين الشرق والغرب

تركز مراكز البيانات التقليدية حصراً على حركة البيانات بين الخوادم والشبكة الخارجية. أما في مراكز البيانات الافتراضية، فإن 80% من حركة البيانات تكون بين الأجهزة الافتراضية، وهو ما تعجز الأدوات التقليدية عن رصده. وهنا تبرز أهمية واجهات الشبكة الافتراضية (NPBs).

على سبيل المثال، تستخدم إحدى شركات الإنترنت الكبرى برنامج VMware لإنشاء مركز بيانات افتراضي. يتم دمج وحدة NPB مباشرةً مع vSphere (منصة إدارة VMware) لالتقاط حركة البيانات بين الأجهزة الافتراضية بدقة وتوزيعها على أدوات كشف التسلل وأدوات تحليل الأداء. لا يقتصر الأمر على القضاء على "نقاط الضعف في المراقبة"، بل يزيد أيضًا من كفاءة الأدوات بنسبة 40% من خلال تصفية حركة البيانات، مما يقلل بشكل مباشر متوسط وقت إصلاح مركز البيانات (MTTR) إلى النصف.

بالإضافة إلى ذلك، يمكن لـ NPB مراقبة حمل الخادم والتأكد من أن بيانات الدفع تتوافق مع PCI-DSS، مما يجعلها "متطلبًا أساسيًا للتشغيل والصيانة" لمراكز البيانات.

2. بيئة SDN/NFV: أدوار مرنة تتكيف مع الشبكات المعرفة بالبرمجيات

تستخدم العديد من الشركات الآن تقنيات الشبكات المعرفة بالبرمجيات (SDN) أو تقنية محاكاة وظائف الشبكة (NFV). لم تعد الشبكات عبارة عن أجهزة ثابتة، بل أصبحت خدمات برمجية مرنة. وهذا يتطلب من واجهات برمجة تطبيقات الشبكة (NPBs) أن تصبح أكثر مرونة.

على سبيل المثال، تستخدم إحدى الجامعات تقنية الشبكات المعرفة بالبرمجيات (SDN) لتطبيق سياسة "إحضار جهازك الخاص" (BYOD)، مما يتيح للطلاب والمعلمين الاتصال بشبكة الحرم الجامعي باستخدام هواتفهم وحواسيبهم. يتم دمج بروتوكول NPB مع وحدة تحكم SDN (مثل OpenDaylight) لضمان عزل حركة البيانات بين مناطق التدريس والمكاتب، مع توزيع حركة البيانات بدقة من كل منطقة إلى أدوات المراقبة. لا يؤثر هذا النهج على استخدام الطلاب والمعلمين، ويتيح الكشف الفوري عن الاتصالات غير الطبيعية، مثل الوصول من عناوين IP خبيثة خارج الحرم الجامعي.

وينطبق الأمر نفسه على بيئات NFV. إذ يمكن لـ NPB مراقبة حركة مرور جدران الحماية الافتراضية (vFWs) وموازنات التحميل الافتراضية (vLBs) لضمان الأداء المستقر لهذه "الأجهزة البرمجية"، وهو ما يوفر مرونة أكبر بكثير من مراقبة الأجهزة التقليدية.

3. شبكات الجيل الخامس: إدارة حركة البيانات المجزأة وعقد الحافة

تتمثل الميزات الأساسية لتقنية الجيل الخامس في "السرعة العالية، وزمن الاستجابة المنخفض، والاتصالات الكبيرة"، ولكن هذا يجلب أيضًا تحديات جديدة للمراقبة: على سبيل المثال، يمكن لتقنية "تقسيم الشبكة" في الجيل الخامس تقسيم نفس الشبكة المادية إلى شبكات منطقية متعددة (على سبيل المثال، شريحة ذات زمن استجابة منخفض للقيادة الذاتية وشريحة ذات اتصال كبير لإنترنت الأشياء)، ويجب مراقبة حركة المرور في كل شريحة بشكل مستقل.

استخدم أحد المشغلين تقنية NPB لحل هذه المشكلة: حيث قام بنشر نظام مراقبة NPB مستقل لكل شريحة من شرائح 5G، والذي لا يمكنه فقط عرض زمن الوصول ومعدل نقل البيانات لكل شريحة في الوقت الفعلي، بل يمكنه أيضًا اعتراض حركة المرور غير الطبيعية (مثل الوصول غير المصرح به بين الشرائح) في الوقت المناسب، مما يضمن متطلبات زمن الوصول المنخفض للأعمال الرئيسية مثل القيادة الذاتية.

بالإضافة إلى ذلك، تنتشر عقد الحوسبة الطرفية لشبكات الجيل الخامس في جميع أنحاء البلاد، ويمكن لـ NPB أيضًا توفير "إصدار خفيف الوزن" يتم نشره في العقد الطرفية لمراقبة حركة المرور الموزعة وتجنب التأخيرات الناجمة عن نقل البيانات ذهابًا وإيابًا.

4. بيئة الحوسبة السحابية/تكنولوجيا المعلومات الهجينة: كسر حواجز مراقبة الحوسبة السحابية العامة والخاصة

تستخدم معظم المؤسسات الآن بنية سحابية هجينة، حيث تُدار بعض العمليات على سحابة علي بابا أو سحابة تينسنت (سحابات عامة)، وبعضها على سحاباتها الخاصة، وبعضها على خوادم محلية. في هذا السيناريو، تتوزع حركة البيانات عبر بيئات متعددة، مما يجعل المراقبة عرضة للانقطاع بسهولة.

يستخدم بنك مينشنغ الصيني منصة NPB لحل هذه المشكلة: إذ تعتمد أعماله على Kubernetes لنشر التطبيقات في حاويات. تستطيع NPB رصد حركة البيانات بين الحاويات (Pods) مباشرةً، وربطها بين خوادم السحابة والسحابات الخاصة لتوفير "مراقبة شاملة". وبغض النظر عن موقع العمل، سواءً كان في سحابة عامة أو خاصة، فبمجرد وجود مشكلة في الأداء، يمكن لفريق التشغيل والصيانة استخدام بيانات حركة البيانات من NPB لتحديد ما إذا كانت المشكلة تتعلق بالاتصالات بين الحاويات أو ازدحام روابط السحابة، مما يحسن كفاءة التشخيص بنسبة 60%.

بالنسبة للحوسبة السحابية العامة متعددة المستأجرين، يمكن لـ NPB أيضًا ضمان عزل حركة البيانات بين المؤسسات المختلفة، ومنع تسرب البيانات، وتلبية متطلبات الامتثال للقطاع المالي.

وخلاصة القول: إن نظام NPB ليس "خياراً" بل "ضرورة".

بعد مراجعة هذه السيناريوهات، ستجد أن تقنية NPB لم تعد تقنية متخصصة، بل أصبحت أداة أساسية للمؤسسات للتعامل مع الشبكات المعقدة. من مراكز البيانات إلى شبكات الجيل الخامس، ومن السحابات الخاصة إلى تكنولوجيا المعلومات الهجينة، يمكن لتقنية NPB أن تؤدي دورًا هامًا أينما دعت الحاجة إلى رؤية شاملة للشبكة.

مع تزايد انتشار الذكاء الاصطناعي والحوسبة الطرفية، ستزداد حركة مرور الشبكة تعقيدًا، وسيتم تطوير قدرات NPB بشكل أكبر (على سبيل المثال، استخدام الذكاء الاصطناعي لتحديد حركة المرور غير الطبيعية تلقائيًا، وتمكين التكيف بشكل أسرع مع عقد الحافة). بالنسبة للمؤسسات، سيساعدها فهم ونشر NPB مبكرًا على اغتنام زمام المبادرة في الشبكة وتجنب العقبات في تحولها الرقمي.

هل واجهتَ تحديات في مراقبة الشبكة في مجال عملك؟ على سبيل المثال، عدم القدرة على رؤية حركة البيانات المشفرة، أو انقطاع مراقبة السحابة الهجينة؟ شاركنا أفكارك في قسم التعليقات، ودعنا نستكشف الحلول معًا.

تاريخ النشر: 23 سبتمبر 2025