الوسيط حزم الشبكة(NPB)، والتي تشمل الأنواع الشائعة الاستخدام 1G NPB، و10G NPB، و25G NPB، و40G NPB، و100G NPB، و400G NPB، ومنفذ الوصول لاختبار الشبكة (TAP)، هو جهاز مادي يتم توصيله مباشرة بكابل الشبكة ويرسل جزءًا من اتصال الشبكة إلى الأجهزة الأخرى.

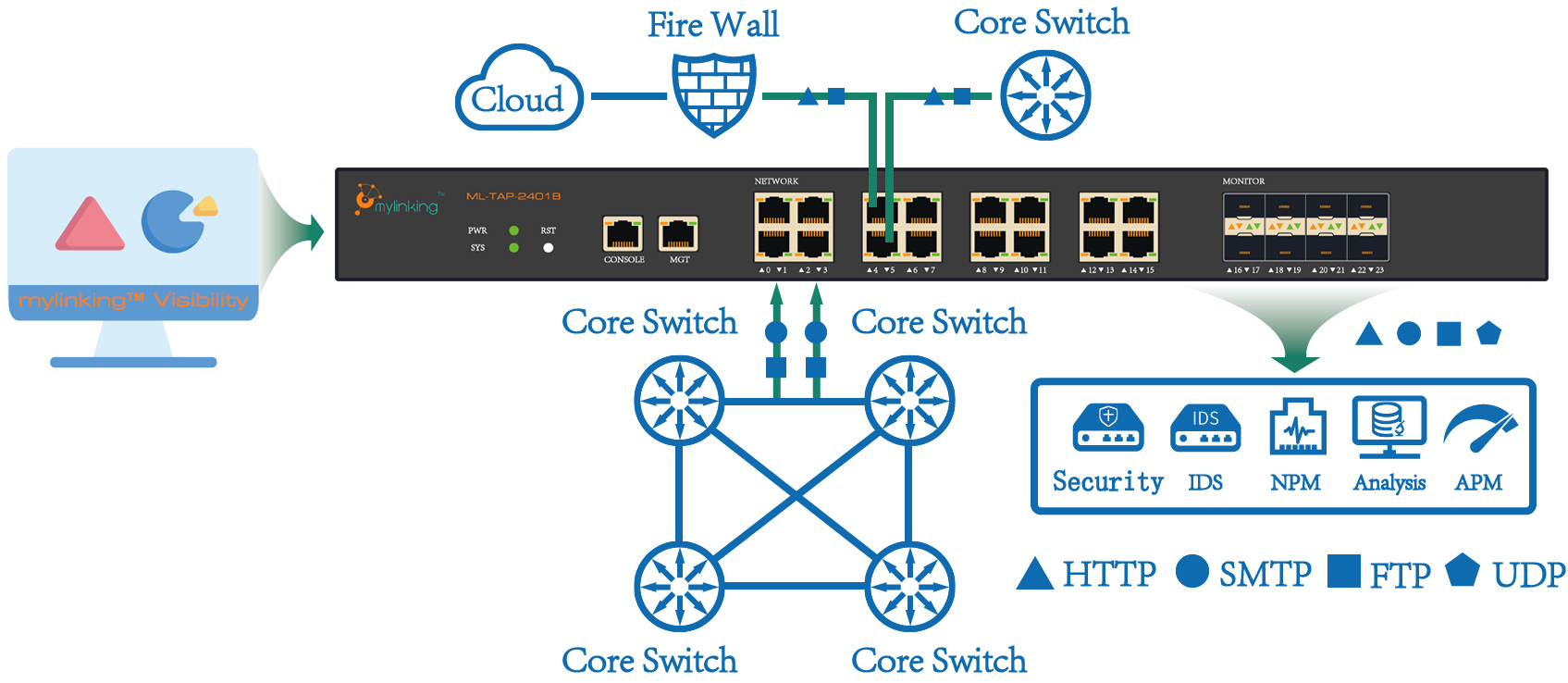

تُستخدم وسطاء حزم الشبكة بشكل شائع في أنظمة كشف التسلل الشبكي (IDS) وأجهزة الكشف عن الشبكات وأجهزة تحليل الأداء. جلسة نسخ المنافذ. في وضع التحويل، يتم تقسيم رابط UTP المُراقب (الرابط غير المُقنّع) إلى جزأين بواسطة جهاز تحويل TAP. يتم توصيل البيانات المُحوّلة بواجهة التجميع لجمع البيانات لنظام مراقبة أمن المعلومات على الإنترنت.

ما الذي يقدمه لك وسيط حزم الشبكة (NPB)؟

الميزات الرئيسية:

1. مستقل

إنها قطعة مستقلة من الأجهزة ولا تؤثر على حمل أجهزة الشبكة الحالية، مما يوفر مزايا كبيرة مقارنة بنسخ المنافذ.

هو جهاز مُدمج، ما يعني ببساطة أنه يحتاج إلى توصيله بشبكة سلكية. إلا أن هذا الأمر ينطوي على عيب يتمثل في وجود نقطة ضعف محتملة، ولأنه جهاز متصل بالإنترنت، فإنه يتطلب قطع الاتصال بالشبكة الحالية عند تركيبه، وذلك بحسب موقع تركيبه.

2. شفاف

الشفافية تعني الإشارة إلى الشبكة الحالية. بعد الوصول إلى نقطة تحويل الشبكة، لا يؤثر ذلك على أي من الأجهزة في الشبكة الحالية، ويكون شفافًا تمامًا بالنسبة لها. بالطبع، يشمل ذلك أيضًا حركة البيانات التي ترسلها نقطة تحويل الشبكة إلى جهاز المراقبة، والتي تكون شفافة أيضًا بالنسبة للشبكة.

مبدأ العمل:

يتم تحويل حركة المرور (توزيعها) بناءً على بيانات الإدخال، وتكرارها، وتجميعها، وتصفيتها، وتحويل بيانات 10G POS من خلال تحويل البروتوكول إلى عشرات الميغابايت من بيانات الشبكة المحلية، وفقًا لخوارزمية محددة لموازنة الحمل، ويتم إخراجها في نفس الوقت لضمان أن جميع حزم نفس الجلسة، أو نفس عنوان IP، يتم إخراج جميع الحزم من نفس واجهة المستخدم.

الميزات الوظيفية:

1. تحويل البروتوكول

تشمل واجهات نقل البيانات الرئيسية المستخدمة من قبل مزودي خدمة الإنترنت واجهات 40G POS و10G POS/WAN/LAN و2.5G POS وGE، بينما واجهات استقبال البيانات المستخدمة من قبل خوادم التطبيقات هي واجهات GE و10GE LAN. لذا، فإن تحويل البروتوكول المذكور عادةً في واجهات نقل البيانات عبر الإنترنت يشير بشكل أساسي إلى التحويل بين واجهات 40G POS و10G POS و2.5G POS إلى واجهات 10GE LAN أو GE، بالإضافة إلى النقل المشترك ثنائي الاتجاه بين واجهات 10GE WAN و10GE LAN وGE.

2. جمع البيانات وتوزيعها.

تستخلص معظم تطبيقات جمع البيانات البيانات المهمة فقط، وتتجاهل البيانات غير المهمة. ويتم استخلاص بيانات عنوان IP وبروتوكول ومنفذ محددين باستخدام خوارزمية تجزئة البيانات (عنوان IP المصدر، عنوان IP الوجهة، منفذ المصدر، منفذ الوجهة، والبروتوكول). وعند الإخراج، يتم ضمان تطابق المصدر والموقع وتوزيع الحمل وفقًا لخوارزمية التجزئة المستخدمة.

3. تصفية رمز الميزة

في مجال جمع بيانات حركة مرور P2P، قد يركز نظام التطبيق على أنواع محددة من البيانات، مثل بث الوسائط عبر PPStream، وBT، وThunderbolt، والكلمات المفتاحية الشائعة في HTTP مثل GET وPOST، وغيرها. ويمكن استخدام طريقة مطابقة رمز الميزة لاستخراج البيانات وتجميعها. يدعم المحول تصفية رموز الميزات الثابتة والمتغيرة. رمز الميزة المتغير هو إزاحة محددة بناءً على رمز ميزة ثابت الموقع، وهو مناسب للتطبيقات التي تحدد رمز الميزة المراد تصفيته دون تحديد موقعه بدقة.

4. إدارة الجلسات

يُحدد هذا النظام حركة مرور الجلسات ويُهيئ قيمة N لإعادة توجيه الجلسات بمرونة (من 1 إلى 1024). أي أنه يستخرج أول N حزمة بيانات من كل جلسة ويُعيد توجيهها إلى نظام تحليل التطبيقات في الواجهة الخلفية، بينما تُهمل الحزم التي تلي N، مما يُوفر موارد إضافية لمنصة تحليل التطبيقات. عمومًا، عند استخدام نظام كشف التسلل (IDS) لمراقبة الأحداث، لا يلزم معالجة جميع حزم بيانات الجلسة بأكملها؛ بل يكفي استخراج أول N حزمة بيانات من كل جلسة لإتمام تحليل الأحداث ومراقبتها.

5. نسخ البيانات وتكرارها

يمكن للمقسم تحقيق النسخ المتطابق وتكرار البيانات على واجهة الإخراج، مما يضمن وصول أنظمة التطبيقات المتعددة إلى البيانات.

6. جمع بيانات شبكة الجيل الثالث وإعادة توجيهها

تختلف عملية جمع البيانات وتوزيعها على شبكات الجيل الثالث عن أساليب تحليل الشبكات التقليدية. تُنقل الحزم على شبكات الجيل الثالث عبر روابط أساسية من خلال طبقات تغليف متعددة. ويختلف طول الحزمة وتنسيق التغليف عن تلك الموجودة في الشبكات العادية. يستطيع جهاز التقسيم تحديد ومعالجة بروتوكولات الأنفاق بدقة، مثل حزم GTP وGRE، وحزم MPLS متعددة الطبقات، وحزم VLAN. كما يمكنه استخراج حزم إشارات IUPS، وحزم إشارات GTP، وحزم Radius إلى منافذ محددة بناءً على خصائص الحزمة. بالإضافة إلى ذلك، يمكنه تقسيم الحزم وفقًا لعنوان IP الداخلي. يدعم الجهاز معالجة الحزم كبيرة الحجم (MTU > 1522 بايت)، مما يُمكّنه من تحقيق جمع بيانات شبكة الجيل الثالث وتطبيق التحويل بكفاءة عالية.

متطلبات الميزات:

- يدعم توزيع حركة البيانات عبر بروتوكول التطبيقات من الطبقة الثانية إلى الطبقة السابعة.

- يدعم تصفية 5-tuple حسب عنوان IP المصدر الدقيق، وعنوان IP الوجهة، ومنفذ المصدر، ومنفذ الوجهة، والبروتوكول، ومع قناع.

- يدعم موازنة حمل الإخراج وتماثل الإخراج والتماثل.

- يدعم التصفية وإعادة التوجيه حسب سلاسل الأحرف.

- يدعم إدارة الجلسات. يقوم بإعادة توجيه أول N حزمة من كل جلسة. يمكن تحديد قيمة N.

- يدعم النظام عدة مستخدمين. يمكن توفير حزم البيانات التي تطابق نفس القاعدة إلى طرف ثالث في نفس الوقت، أو يمكن نسخ البيانات الموجودة على واجهة الإخراج وتكرارها، مما يضمن وصول أنظمة التطبيقات المتعددة إلى البيانات.

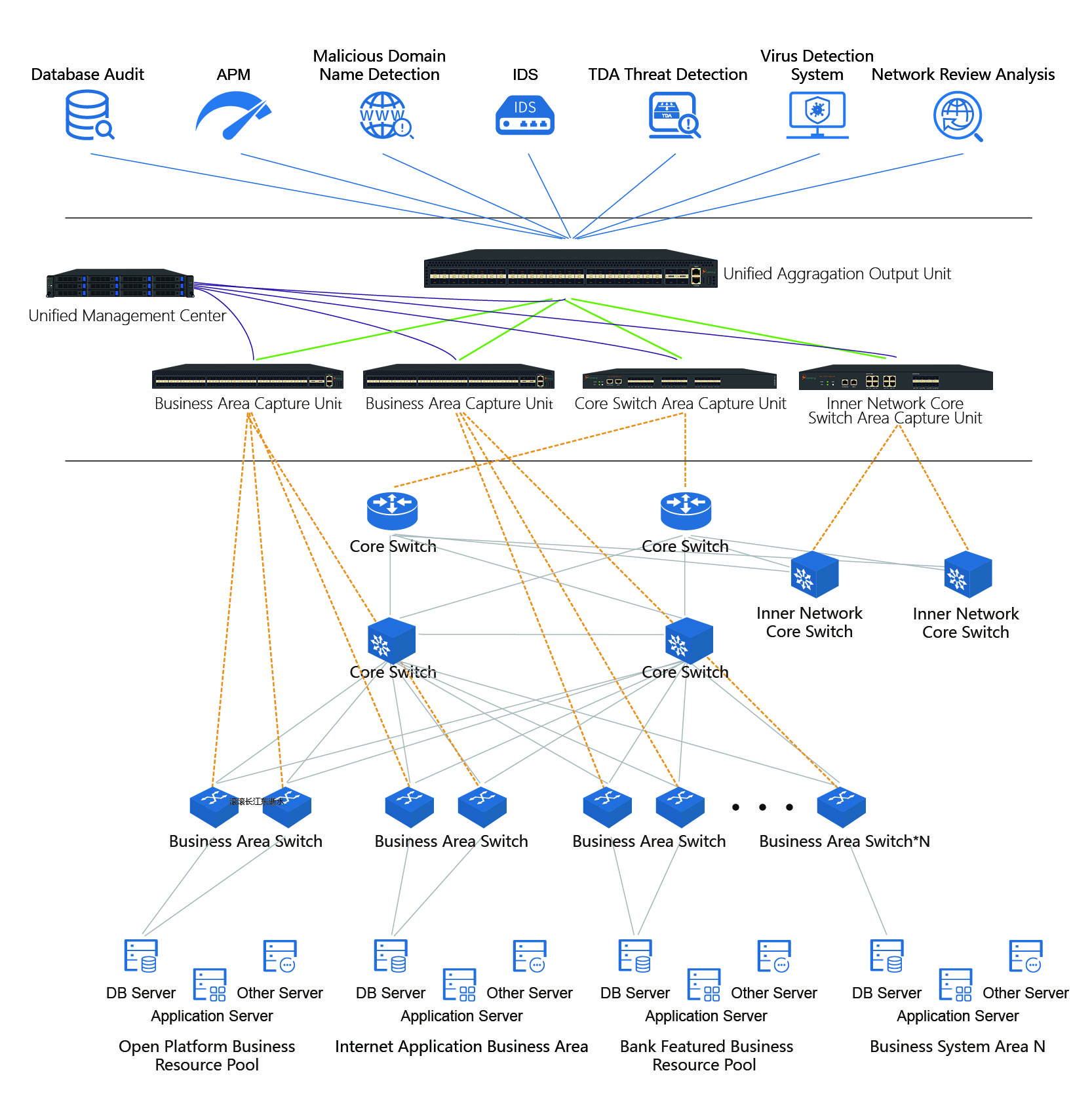

حلول القطاع المالي، حلول متميزة

مع التطور السريع لتكنولوجيا المعلومات العالمية وتعمق التحول الرقمي، اتسع نطاق شبكات المؤسسات تدريجيًا، وازداد اعتماد مختلف القطاعات على أنظمة المعلومات. في الوقت نفسه، تتزايد مخاطر الهجمات الداخلية والخارجية على شبكات المؤسسات، فضلًا عن المخالفات والتهديدات الأمنية. ومع تشغيل كميات كبيرة من أنظمة حماية الشبكات ومراقبة تطبيقات الأعمال، وانتشار مختلف أنواع معدات مراقبة الأعمال والحماية الأمنية في جميع أنحاء الشبكة، يحدث هدر في موارد المعلومات، وظهور نقاط عمياء في المراقبة، وتكرار عمليات المراقبة، ومشاكل في بنية الشبكة واضطرابها، مما يعيق الحصول على البيانات المستهدفة بفعالية. ويؤدي ذلك إلى انخفاض كفاءة معدات المراقبة، وارتفاع تكاليفها، وانخفاض عائداتها، وتأخر صيانتها وإدارتها، وصعوبة التحكم في موارد البيانات.

تاريخ النشر: 8 سبتمبر 2022