في عصر التحول الرقمي، يواجه أمن شبكات المؤسسات تحديات جسيمة من التهديدات السيبرانية، مثل هجمات DDoS واختراقات البيانات. تنشر المؤسسات أجهزة أمنية مدمجة (جدران الحماية، وأنظمة منع الاختراق، وأنظمة مكافحة هجمات DDoS، وغيرها) في العقد الأساسية، إلا أن نشرها التسلسلي المادي يُسبب مشكلات حرجة، منها: نقاط فشل فردية، وانقطاعات غير مخطط لها أثناء الصيانة، واختناقات في عرض النطاق الترددي، وانخفاض الموثوقية. لحل هذه المشكلات، طورت Mylinking جهاز ML-BYPASS-200، وهو جيل جديد من مفاتيح التجاوز المدمجة، ومحولات تجاوز الشبكة، ومفاتيح التجاوز الذكية، يُعيد تعريف نشر الأمن المدمج. يجمع هذا المحول المتطور بين التصميم المعياري والأداء العالي والتحمل الذكي للأعطال للقضاء على نقاط الفشل الفردية، وضمان عدم توقف الخدمة، ودعم الشبكات عالية النطاق الترددي القابلة للتوسع. فيما يلي نظرة عامة فنية شاملة على جهاز Mylinking ML-BYPASS-200.

1. القيود الحرجة لنشر الأمان المضمن التقليدي

تتضمن أنظمة الأمان التقليدية المدمجة عيوبًا متأصلة، وقد صُمم مفتاح التجاوز الذكي من Mylinking لمعالجتها:

- نقاط الفشل الفردية (SPOF):يؤدي تعطل جهاز أمني واحد إلى توقف وصلة الشبكة بأكملها، مما يتسبب في توقف مكلف للشبكة.

- انقطاعات لا يمكن تجنبها:تتطلب أعمال الصيانة أو التحديثات أو استبدال الأجهزة فصلًا يدويًا، مما يؤدي إلى انقطاعات مزعجة.

- اختناقات النطاق الترددي:تواجه الأجهزة الفردية صعوبة في التعامل مع ذروة حركة مرور 10/40/100GE، مما يزيد من زمن الاستجابة ويؤدي إلى تدهور الأداء.

- معالجة حركة المرور غير الفعالة:تمر جميع البيانات عبر كل جهاز أمني، مما يؤدي إلى إهدار الموارد وزيادة زمن الاستجابة.

- قابلية التوسع الصلبة:تتطلب إضافة/إزالة الأجهزة إعادة تهيئة مادية تستغرق وقتًا طويلاً.

تؤثر هذه المشكلات سلبًا على استمرارية الأعمال وعائد الاستثمار الأمني - وهي مشاكل يحلها جهاز ML-BYPASS-200 بتقنية مبتكرة.

2. ماي لينكينج ML-BYPASS-200: مفتاح تجاوز ذكي معياري عالي الجودة

يُعدّ جهاز ML-BYPASS-200 وحدة تحويل ذكية ووحدة تحويل متداخلة مصممة خصيصًا لتوفير أمان موثوق به عبر الشبكة التسلسلية. يدعم تصميمه المعياري الأساسي (2*تحويل + 1*مراقبة) وصلات 10/40/100 جيجابت إيثرنت ومعالجة بيانات ثنائية الاتجاه بسرعة 640 جيجابت في الثانية، مما يجعله مثاليًا لمراكز البيانات وشبكات المؤسسات الأساسية.

مبادئ التصميم الأساسية

ثلاثة مبادئ أساسية تميز جهاز ML-BYPASS-200 عن حلول مفاتيح التجاوز المضمنة التقليدية:

1. التشغيل بدون توقف:يضمن الكشف الذكي عن الأعطال والتجاوز التلقائي استمرارية الاتصال بالشبكة دون انقطاع.

2. المرونة المعيارية:تتكيف وحدات التجاوز/المراقبة القابلة للتبديل مع سرعات الاتصال واحتياجات المراقبة دون الحاجة إلى استبدال الأجهزة بالكامل.

3. تنظيم حركة المرور الذكي:تعمل عمليات التصفية المتقدمة وموازنة الأحمال على تحسين أداء أجهزة الأمان.

الأجهزة الأساسية

يتميز جهاز ML-BYPASS-200، الموجود في هيكل حامل 1U مقاس 19 بوصة (ML-BYPASS-M200)، بفتحتين للتجاوز، وفتحة واحدة للشاشة، وخيارات طاقة مزدوجة AC/DC (220 فولت/48 فولت)، واستهلاك منخفض للطاقة (100 واط مصنفة، 250 واط كحد أقصى)، وبنية صناعية للبيئات القاسية.

3. التقنيات الأساسية لصنبور التجاوز المضمن من Mylinking

ينبع أداء جهاز ML-BYPASS-200 من تقنيات خاصة توفر تحمل الأعطال، ومعلومات حركة المرور، وإمكانية الإدارة.

3.1 أوضاع الحماية SpecFlow™ و FullLink™

يتوافق وضعان قابلان للتكوين مع احتياجات أمنية متنوعة:

- SpecFlow™:يقوم بإعادة توجيه حركة مرور محددة فقط (مثل RDP و SSH) إلى أجهزة الأمان، مما يقلل من زمن الاستجابة.

- FullLink™:يقوم بتوجيه جميع حركة البيانات عبر أجهزة الأمن لإجراء فحص شامل، مع الحفاظ على تحمل الأعطال.

يدعم كلاهما تحديد حركة المرور من الطبقة الثانية إلى الطبقة الرابعة من أجل التصفية الدقيقة.

3.2 الكشف الذكي عن نبضات القلب

تراقب حزم نبضات القلب القابلة للتخصيص حالة أجهزة الأمان. في حال تعطل أحد الأجهزة، يقوم مفتاح التجاوز الذكي بتجاوزه تلقائيًا في غضون أجزاء من الثانية، مع استعادة سلسة بمجرد إعادة تشغيل الجهاز - دون أي تدخل يدوي.

3.3 تقنية التجاوز السريع و LinkSafeSwitch™

يضمن التبديل السريع المُسرّع بواسطة الأجهزة (أقل من جزء من الألف من الثانية) وتقنية LinkSafeSwitch™ التشغيل في حالة انقطاع الاتصال: حتى في حالة تعطل ML-BYPASS-200، فإنه يتجاوز طبقته الخاصة للحفاظ على اتصال الشبكة. كما أن التجاوز بدون فلاش يُزيل مخاطر تلف البرامج الثابتة.

3.4 موازنة الأحمال وتوجيه السياسات الديناميكية

تعمل خاصية موازنة الأحمال الديناميكية ومتعددة الروابط على توزيع حركة البيانات عبر مجموعات أجهزة الأمان، مما يضمن سلامة الجلسات ويمنع التحميل الزائد. كما تتكامل خاصية إعادة توجيه السياسات الديناميكية لخدمة الويب مع أجهزة خارجية، مما يتيح إعادة توجيه حركة البيانات في الوقت الفعلي دون تغيير بنية الشبكة.

3.5 الإدارة عن بعد الشاملة

يدعم جهاز تجاوز الشبكة واجهة المستخدم الرسومية HTTP/WEB، وواجهة سطر الأوامر TELNET/SSH، وSNMP V1/V2C، وSYSLOG، والإدارة خارج النطاق، مع التحكم في الوصول القائم على الأدوار لتقليل العبء التشغيلي لتكنولوجيا المعلومات.

4. مرونة التكوين المعياري

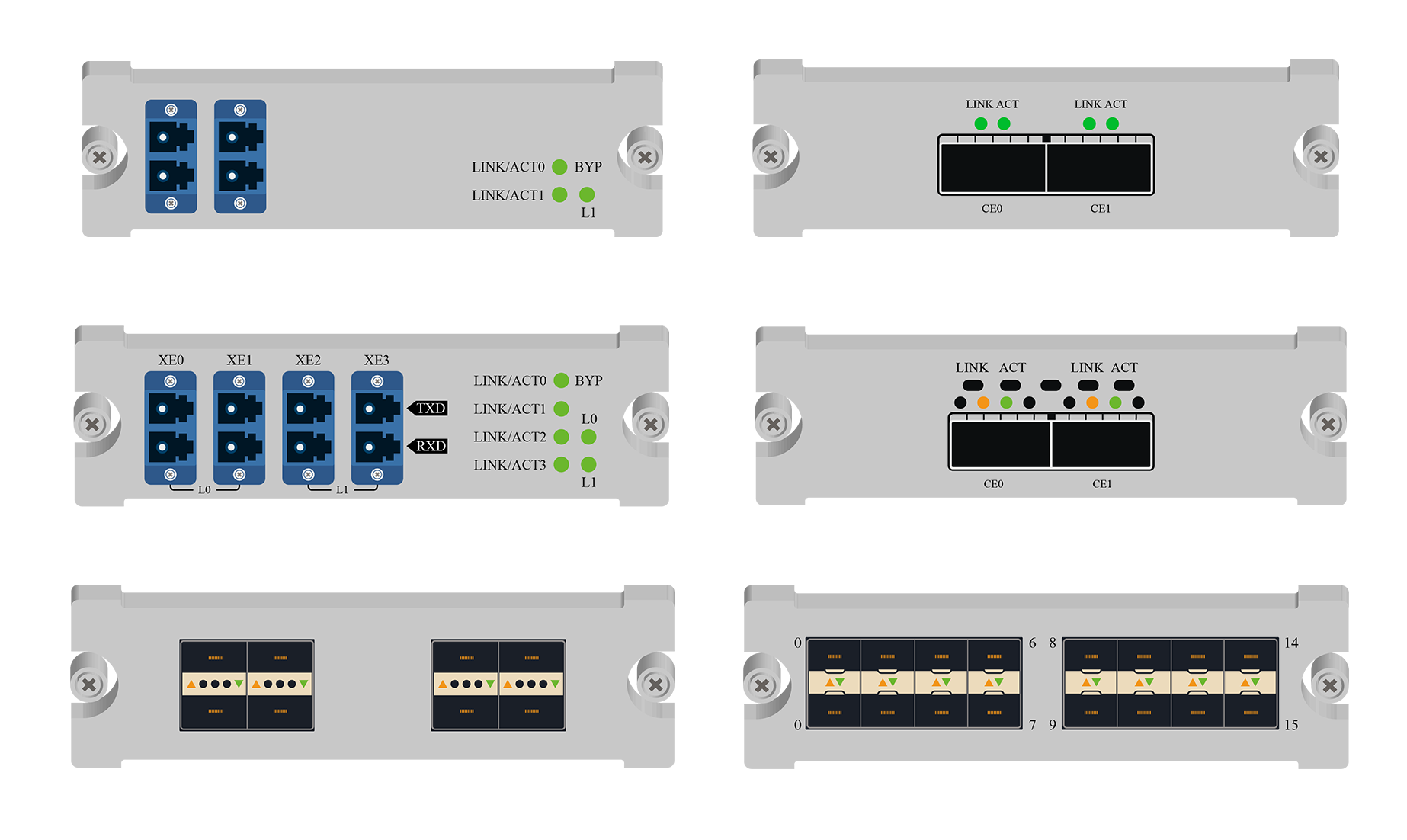

يتيح تصميم ML-BYPASS-200 الذي يحتوي على 2*Bypass + 1*Monitor للمؤسسات تخصيص مفتاح التجاوز المضمن وفقًا لاحتياجاتها، مع هيكل إلزامي (ML-BYPASS-M200) ووحدات قابلة للتبديل.

4.1 الهيكل والوحدات

يشتمل الهيكل ذو وحدة 1U على فتحتين للتجاوز، وفتحة واحدة للمراقبة، وواجهات إدارة. تحتوي وحدات التجاوز (10/40/100 جيجابت إيثرنت) على أجهزة إرسال واستقبال مدمجة؛ بينما تستخدم وحدات المراقبة (10/40/100 جيجابت إيثرنت) أجهزة إرسال واستقبال موجودة لتحقيق الكفاءة في التكلفة. قواعد التكوين الرئيسية: فتحتان للتجاوز + فتحة واحدة للمراقبة كحد أقصى، ووحدة التجاوز 100 جيجابت إيثرنت (BYP-MOD-L1CG) مخصصة للفتحة 1 فقط، ويعتمد مصدر الطاقة (تيار متردد/تيار مستمر) على البيئة المحيطة.

5. المواصفات الفنية الرئيسية

يلبي جهاز ML-BYPASS-200 متطلبات المؤسسات الكبيرة:

- أداء:640 جيجابت في الثانية ثنائية الاتجاه، 4*10GE/4*40GE/1*100GE روابط، ما يصل إلى 16*10GE منافذ مراقبة.

- الوظائف:موازنة الأحمال، نبضات قلب قابلة للتخصيص، تجاوز تلقائي، تحديد حركة المرور من الطبقة الثانية إلى الطبقة الرابعة.

- الكهرباء/البيئة:AC-220V/DC-48V، درجة حرارة التشغيل 0-50 درجة مئوية، رطوبة غير مكثفة 10-95%.

- بدني:وحدة تثبيت على رف 1U مقاس 19 بوصة (485 مم * 44.5 مم * 350 مم)، موصلات LC/RS45.

6. سيناريوهات التطبيق الأساسية

يُعد جهاز ML-BYPASS-200 مثاليًا لجميع العقد الرئيسية لشبكة المؤسسة، مع ست حالات استخدام أساسية:

1. حماية الروابط المضمنة:يتجاوز أجهزة الأمان المعطلة/التي لا تخضع للصيانة لتجنب التوقف عن العمل.

2. مدى نجاح سياسة SpecFlow™:يستهدف حركة مرور محددة للتفتيش، مما يقلل من الحمل على الأجهزة.

3. حماية متوازنة الأحمال:تجمع أجهزة الأمان للتعامل مع ذروة حركة البيانات ذات النطاق الترددي العالي.

4. الربط المنطقي:يستبدل النشر التسلسلي المادي بتوجيه حركة المرور المنطقية، مما يؤدي إلى القضاء على نقاط الفشل الفردية المتعددة.

5. الاستجابة الديناميكية للتهديدات:يتكامل مع أدوات مكافحة هجمات DDoS لإعادة توجيه حركة المرور الضارة في الوقت الفعلي.

6. حماية مزرعة خوادم مركز البيانات:نشر فعال من حيث المساحة ومنخفض الطاقة لحركة مرور موثوقة بين الشرق والغرب.

7. المزايا التنافسية

يتفوق جهاز ML-BYPASS-200 على حلول مفاتيح التجاوز المضمنة وحلول تجاوز الشبكة الأخرى:

- تحمل الأعطال بدون توقف:يفشل في الفتح حتى لو تعطل المفتاح نفسه.

- تصميم معياري مقاوم للمستقبل:تتيح عمليات استبدال الوحدات إجراء الترقيات دون الحاجة إلى استبدال الهيكل.

- أداء فائق:معالجة غير محظورة بسرعة 640 جيجابت في الثانية لشبكات 10/40/100 جيجابت في الثانية.

- معلومات تفصيلية عن حركة المرور:تعمل أوضاع SpecFlow™/FullLink™ على تحسين الأمان وتقليل زمن الاستجابة.

- التكامل المستقل عن البائع:يدعم WebService™ أجهزة الأمان التابعة لجهات خارجية.

- إدارة سهلة عن بعد:تساهم الأدوات الشاملة في تقليل عبء العمل على قسم تكنولوجيا المعلومات.

8. الخاتمة ودعوة للعمل

يُعدّ جهاز Mylinking ML-BYPASS-200 استثمارًا استراتيجيًا في موثوقية الشبكة وأمانها. فهو يعمل كمفتاح تجاوز ذكي، ومفتاح تجاوز مدمج، وجهاز تحكم في الشبكة، مما يُزيل نقاط الضعف الحرجة، ويضمن عدم توقف الخدمة، ويتوسع ليُلبي احتياجات المؤسسات - وهو أمر بالغ الأهمية للشركات الرقمية الحديثة.

هل أنت مستعد لتحويل عملية نشر الأمان المضمنة لديك؟

- استكشف صفحة المنتج:https://www.mylinking.com/mylinking-network-tap-bypass-switch-ml-bypass-200-product/

- اتصالالفريق التقني لشركة Mylinkingللتكوينات المخصصة.

- اطلب عرضًا تجريبيًا لتشاهد إمكانياته عمليًا.

باستخدام ML-BYPASS-200، يمكنك نشر مجموعة أمان قوية وقابلة للتطوير دون المساس بالموثوقية أو الأداء.

تاريخ النشر: 5 مارس 2026