في عصر الاتصال فائق السرعة والتحول الرقمي، تواجه البنية التحتية لشبكات المؤسسات ارتفاعًا غير مسبوق في التهديدات السيبرانية، بدءًا من هجمات الحرمان من الخدمة الموزعة (DDoS) والاختراقات الخبيثة وصولًا إلى تسريب البيانات وثغرات التشفير. ولحماية العمليات التجارية الحيوية، تنشر المؤسسات منظومة متكاملة من حلول الأمان المدمجة في نقاط الشبكة الأساسية، بما في ذلك جدران الحماية، وأنظمة منع الاختراق، ومنصات مكافحة هجمات DDoS، وجدران حماية تطبيقات الويب، وأدوات إدارة التهديدات الموحدة. في الوقت نفسه، أصبحت مراقبة الشبكة ضرورة لا غنى عنها للحفاظ على وضوح حركة البيانات، واستكشاف الأخطاء وإصلاحها، وضمان الامتثال. ومع ذلك، فإن عمليات النشر التقليدية لحلول وسيط حزم الشبكة المستقلة (NPB) وحلول مفتاح التجاوز المضمن تخلق نقاط ضعف تشغيلية حرجة: نقاط فشل فردية (SPOF) في سلاسل الأمان المضمنة، وانقطاعات الشبكة غير المخطط لها أثناء صيانة/ترقية الأجهزة، ومعالجة حركة المرور غير الفعالة، وعدم القدرة على مراقبة حركة مرور SSL/TLS المشفرة، واختناقات الأداء في بيئات النطاق الترددي العالي 10/40/100GE.

تُعالج Mylinking هذه التحديات التي تواجه قطاع الشبكات من خلال ML-NPB-M2000، وهو حل متكامل ثوري يجمع بين إمكانيات إدارة حركة البيانات الذكية لوسيط حزم الشبكة من الجيل التالي (NPB) مع تحمل الأعطال وحماية التشغيل دون انقطاع التي توفرها مفاتيح التجاوز المدمجة، ومحولات تجاوز الشبكة، ومفاتيح التجاوز الذكية. صُمم ML-NPB-M2000 لضمان موثوقية وأداء على مستوى المؤسسات، حيث يوفر سعة معالجة ثنائية الاتجاه تبلغ 2.4 تيرابت في الثانية، وتصميمًا معياريًا قابلًا للتبديل السريع، ووحدات تجاوز 810G SFP+ / 4100GE، ووحدات مراقبة 1610GE SFP+ / 4100GE، بالإضافة إلى ميزات متقدمة لمعالجة حركة البيانات تشمل وكيل/فك تشفير SSL، وإزالة البيانات المكررة، وفحص الحزم العميق (DPI)، وتوجيه السياسات الديناميكية. باعتبارها وحدة متكاملة لتجاوز الشبكة و NPB، فإنها تعيد تعريف أمن الشبكة ومراقبتها من خلال توحيد نشر الأمان المادي والمنطقي المضمن، والقضاء على نقاط الضعف الفردية، وضمان عدم توقف الشبكة، وإطلاق رؤية دقيقة لحركة المرور في الوقت الفعلي للمؤسسات الحديثة ومراكز البيانات ومنصات الحوسبة السحابية.

يستكشف هذا التحليل التقني الشامل والمتعمق التقنيات الأساسية لجهاز ML-NPB-M2000، ومرونته المعيارية، وقدراته الذكية في معالجة حركة المرور، ومواصفاته الفنية، وسيناريوهات التطبيق الواقعية، ومزاياه التنافسية - مما يجعله الحل الأمثل لاحتياجات وسيط حزم الشبكة (NPB) للمؤسسات، ومحول التجاوز المضمن، وأمن الشبكة/المراقبة.

1. أمن الشبكات التقليدية ومراقبتها: نقاط الضعف التي لم يتم حلها في هذا القطاع

قبل الخوض في القدرات الرائدة لجهاز ML-NPB-M2000، من الضروري تحديد قيود أنظمة أمن الشبكات ومراقبتها التقليدية، وهي عيوب صُمم هذا الجهاز المتكامل، الذي يجمع بين وسيط حزم الشبكة (NPB) ومفتاح التجاوز المدمج، خصيصًا لحلها. تُعاني المؤسسات من جميع الأحجام من هذه المشكلات، مما يؤثر على استمرارية الأعمال، وكفاءة العمليات، وعائد الاستثمار في البنية التحتية للأمن والمراقبة، وتتمحور هذه المشكلات حول التباين بين حلول وسيط حزم الشبكة المستقلة وحلول التجاوز المدمجة.

1.1 نقاط الفشل الفردية (SPOF) في سلاسل الأمان المضمنة

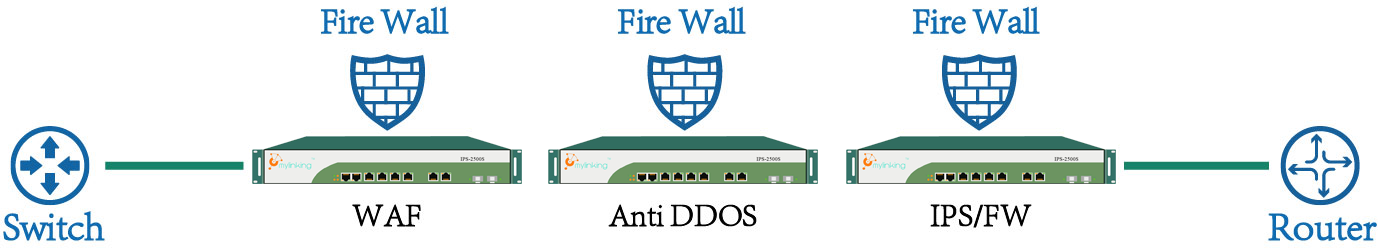

يُؤدي النشر التسلسلي المادي لأجهزة الأمان المدمجة (جدران الحماية/أنظمة منع الاختراق/الحماية من هجمات DDoS) إلى سلسلة من نقاط الفشل الفردية: إذ يُؤدي عطل جهاز واحد (حمل زائد، تعطل، تلف البرامج الثابتة) أو الصيانة الدورية إلى توقف رابط الشبكة بالكامل، مما يُسبب توقفًا غير مُخطط له ومكلفًا. وتفتقر حلول تجاوز الحماية المدمجة التقليدية إلى القدرة على التكامل مع أدوات مراقبة حركة البيانات، مما يُؤدي إلى حماية ورؤية مُنعزلة للأعطال.

1.2 انقطاعات الشبكة التي لا يمكن تجنبها أثناء الصيانة والتحديثات

يتطلب تحديث البرامج الثابتة، أو استبدال الأجهزة، أو تحديث سياسات الأمان لأجهزة الأمان المدمجة، فصل الشبكة يدويًا واستخدام وصلات تجاوز مادية. تؤدي هذه الانقطاعات المخطط لها إلى تعطيل تطبيقات الأعمال الحيوية وتقويض موثوقية الشبكة، وهو أمر غير مقبول في بيئات المؤسسات ومراكز البيانات التي تعمل على مدار الساعة.

1.3 معالجة حركة المرور غير الفعالة وفجوات الرؤية

غالبًا ما تفتقر حلول وسيط حزم الشبكة المستقلة (NPB) إلى حماية قوية ضد الأعطال المدمجة، بينما توفر أدوات التبديل الذكي التقليدية إمكانيات محدودة لمعالجة حركة البيانات (مثل النسخ/التصفية الأساسية). ينتج عن ذلك توزيع غير فعال لحركة البيانات، والتقاط حزم زائدة، ونقاط عمياء في مراقبة حركة البيانات المشفرة، وعدم القدرة على تخصيص فحص حركة البيانات وفقًا لمتطلبات أدوات الأمان المحددة، مما يؤدي إلى إهدار موارد المعالجة وتقليل دقة المراقبة.

1.4 قيود مراقبة حركة البيانات المشفرة

يُعدّ تشفير SSL/TLS معيارًا لنقل البيانات بشكل آمن، ولكنه يُشكّل ثغرةً خطيرةً في أدوات مراقبة الشبكة والأمان المُدمج. تفتقر الحلول التقليدية إلى إمكانيات فك تشفير/وكيل SSL الأصلية، مما يجعل المؤسسات عاجزةً عن فحص حركة البيانات المُشفّرة بحثًا عن أي نشاط ضار دون الإخلال بأمان الشبكة من البداية إلى النهاية.

1.5 اختناقات الأداء في بيئات النطاق الترددي العالي

تُولّد روابط النطاق الترددي العالي 10/40/100 جيجابت في الثانية أحجام بيانات هائلة تُرهق أجهزة المراقبة/الأمان الفردية. وتفتقر الحلول المستقلة إلى إمكانيات موازنة الأحمال الديناميكية لتوزيع البيانات على الأدوات المُجمّعة، مما يؤدي إلى زيادة زمن الاستجابة وفقدان الحزم وتدهور أداء التطبيقات.

1.6 نشر معقد متعدد الأجهزة وإدارة معزولة

يتطلب نشر أدوات معالجة حركة البيانات، مثل NPB وInline Bypass Switch، بشكل منفصل، كابلات مادية معقدة، وتكوينًا يدويًا، وإدارة معزولة. وهذا يزيد من العبء التشغيلي على فرق تكنولوجيا المعلومات، ويؤخر استكشاف الأخطاء وإصلاحها، ويخلق تناقضات في تطبيق سياسة حركة البيانات عبر الشبكة.

1.7 رؤية محدودة لحركة المرور وتحديد موقع الأعطال

لا توفر حلول المراقبة التقليدية سوى إحصائيات أساسية لحركة البيانات، دون فحص معمق لحزم البيانات أو تحليل مرئي للأعطال. وهذا يجعل المؤسسات عاجزة عن تحديد السبب الجذري لشذوذ الشبكة أو الاختراقات الأمنية أو مشاكل الأداء بسرعة، مما يطيل أوقات الحل ويزيد من مخاطر الأعمال.

لا تقتصر هذه المشكلات على كونها مجرد عوائق تقنية، بل تؤثر بشكل مباشر على قدرة المؤسسة على الحفاظ على شبكة آمنة وموثوقة وشفافة. يُعالج جهاز Mylinking ML-NPB-M2000 كل هذه التحديات من خلال دمج وظائف وسيط حزم الشبكة (NPB) ومفتاح التجاوز المضمن في منصة واحدة ذكية وقابلة للتطوير، مما يُزيل الحواجز بين الأنظمة، ويضمن التشغيل دون توقف، ويوفر أمانًا شاملاً للشبكة ومراقبتها.

2. Mylinking ML-NPB-M2000: مفتاح تجاوز مدمج مع وحدة NPB - نقلة نوعية في أمن الشبكات ومراقبتها

يُعدّ جهاز Mylinking ML-NPB-M2000 أول حلّ من نوعه في القطاع، مُصمّم خصيصًا للمؤسسات، حيث يدمج بسلاسة قدرات إدارة حركة البيانات التي يوفرها وسيط حزم الشبكة (NPB) مع قدرة تحمّل الأعطال التي يتميّز بها محوّل التجاوز الذكي، وجهاز تجاوز الشبكة، وجهاز تجاوز الشبكة المدمج. صُمّم هذا الجهاز لتوفير مرونة في نشر أجهزة الأمان المدمجة التسلسلية، بالإضافة إلى مراقبة الشبكة بكفاءة عالية، وهو مُصمّم لمعالجة أبرز المشكلات التي تواجه عمليات النشر التقليدية، مع ضمان أداء فائق، وقابلية للتوسع، وموثوقية عالية.

يُعدّ جهاز ML-NPB-M2000 في جوهره جهازًا معياريًا يُثبّت في رفّ قياسيّ بحجم 2U وقياس 19 بوصة، ويجمع بين حماية مفتاح التجاوز المضمن من الأعطال ومعالجة حركة مرور NPB المتقدمة، بما في ذلك وكيل/فك تشفير SSL، وإزالة البيانات المكررة، وفحص الحزم العميق (DPI)، وموازنة الأحمال الديناميكية، ورؤية حركة المرور في الوقت الفعلي. وتتوافق ركائز تصميمه الأساسية مع أكثر متطلبات المؤسسات ومراكز البيانات صرامةً.

○ التكامل: يوحد NPB، ومفتاح التجاوز المضمن، ونقطة تجاوز الشبكة، ومعالجة حركة المرور في منصة واحدة، مما يلغي عمليات النشر المعزولة والتعقيد التشغيلي.

○ تشغيل بدون توقفيضمن الكشف الذكي عن نبضات القلب والتبديل السريع للتجاوز استمرارية الاتصال بالشبكة دون انقطاع، حتى في حالة حدوث عطل في أجهزة الأمان المضمنة أو في جهاز ML-NPB-M2000 نفسه.

○ قابلية التوسع المعياريتدعم فتحات الوحدات القابلة للتبديل السريع مزيجًا من وحدات التجاوز والمراقبة، مما يتيح تكوينًا مخصصًا لروابط 10/40/100GE والتكيف مع احتياجات الشبكة المتطورة دون استبدال الأجهزة بالكامل.

○ معالجة حركة المرور المتقدمة: وكيل/فك تشفير SSL أصلي، وDPI لأكثر من 1800 بروتوكول تطبيق، وإزالة التكرار في حركة المرور، والإخفاء، والتشكيل - مما يتيح رؤية كاملة لحركة المرور المشفرة وغير المشفرة.

○ أوضاع نشر مزدوجةيدعم النشر المضمن (التسلسلي) لحماية أجهزة الأمان ونشر SPAN (محلل المنافذ المحولة) لمراقبة الشبكة السلبية - مما يوفر المرونة لجميع عقد الشبكة الرئيسية (بوابات الإنترنت، والمحولات الأساسية، ومزارع خوادم مركز البيانات).

○ موثوقية على مستوى المؤسساتيضمن مصدر الطاقة المزدوج AC/DC، والتحمل البيئي من الدرجة الصناعية، وواجهات الإدارة الاحتياطية التشغيل على مدار الساعة طوال أيام الأسبوع في بيئات مراكز البيانات والمؤسسات القاسية.

لا يقتصر جهاز ML-NPB-M2000 على كونه وسيط حزم بيانات الشبكة (NPB) أو مفتاح تجاوز مضمن، بل هو مركز مركزي لتنسيق حركة البيانات وحمايتها، يُعيد تعريف كيفية نشر المؤسسات لحلول الأمان المضمنة ومراقبة الشبكة. ومن خلال توحيد هذه الوظائف الحيوية، يُقلل الجهاز من النفقات التشغيلية، ويقضي على نقاط الفشل الفردية، ويُوفر رؤية دقيقة لحركة البيانات والتحكم اللازمين للأعمال الرقمية الحديثة.

3. التقنيات المتقدمة الأساسية والخصائص المميزة

يستمد جهاز Mylinking ML-NPB-M2000 أداءه وموثوقيته الرائدين في هذا المجال من مجموعة من التقنيات الخاصة والمُثبتة في بيئات المؤسسات، والتي تم تحسين كل منها لمواجهة التحديات الفريدة لأمن الشبكات ومراقبتها في بيئات النطاق الترددي العالي. هذه التقنيات تجعل من ML-NPB-M2000 وسيط حزم الشبكة (NPB) المتكامل الأكثر تطورًا ومفتاح التجاوز الذكي في السوق، حيث يوفر تحملًا للأعطال، وذكاءً في إدارة حركة البيانات، وسهولة في الإدارة. صُممت جميع الميزات الأساسية للعمل بتناغم، مما يضمن بنية تحتية موحدة وآمنة وشفافة للشبكة.

3.1 أوضاع الحماية SpecFlow™ و FullLink™

يتميز جهاز ML-NPB-M2000 بوضعين للحماية قابلين للتكوين لنشر الأمان المضمن، بما يتماشى مع احتياجات أمن المؤسسات المتنوعة ومعالجة حركة البيانات:

○ وضع الحماية SpecFlow™يُمكّن هذا النظام من حماية حركة البيانات بشكل انتقائي من خلال تحديد أنواع محددة من حركة البيانات وإعادة توجيهها فقط (مثل RDP وSSH وحركة بيانات قواعد البيانات وحركة بيانات SSL/TLS المشفرة) إلى أجهزة الأمان المدمجة عبر تحديد رؤوس طبقات L2-L4 (علامات VLAN وعناوين MAC/IP ومنافذ طبقة النقل). أما حركة البيانات غير ذات الصلة، فيتم توجيهها مباشرةً إلى وصلة الشبكة، مما يقلل من عبء المعالجة على أدوات الأمان ويقلل من زمن الاستجابة.

○ وضع الحماية FullLink™: بالنسبة للسيناريوهات التي تتطلب فحصًا أمنيًا شاملاً، يقوم هذا الوضع بإعادة توجيه جميع حركة مرور الشبكة من خلال أجهزة الأمان التسلسلية المضمنة - مما يضمن الامتثال الكامل لسياسات أمان المؤسسة مع الحفاظ على تحمل الأعطال وحماية مفتاح التجاوز المضمن من التوقف عن العمل.

يتكامل كلا الوضعين بسلاسة مع إمكانيات معالجة حركة مرور NPB الخاصة بـ ML-NPB-M2000، مما يتيح تصفية حركة المرور الدقيقة وإنفاذ السياسات لكل من عمليات النشر المضمنة و SPAN.

3.2 الكشف الذكي والقابل للتحديد عن حزم نبضات القلب

يُعدّ اكتشاف حزم بيانات نبضات القلب الذكي حجر الزاوية في قدرة جهاز ML-NPB-M2000 على تحمل الأعطال (وهي إحدى الميزات الأساسية لمفتاح التجاوز الذكي)، إذ تعتمد هذه التقنية على مراقبة ثنائية الاتجاه تعمل على إزالة نقاط الضعف في فحوصات سلامة أجهزة الأمان المدمجة. يرسل جهاز ML-NPB-M2000 حزم بيانات نبضات قلب قابلة للتخصيص إلى منافذ الإرسال والاستقبال لأجهزة الأمان المدمجة المتصلة، ويتحقق من عودتها لتقييم حالة التشغيل في الوقت الفعلي، ومن أبرز ميزاته:

○ معايير نبضات القلب القابلة للتحديد بالكامل: يمكن للمسؤولين تخصيص فترات إرسال نبضات القلب، والحد الأقصى لعدد محاولات إعادة الإرسال، واتجاهات الإرسال لتتناسب مع خصائص زمن الاستجابة والموثوقية لأجهزة الأمان الخاصة بهم.

○ الكشف عن الأعطال ثنائي الاتجاه: تعكس آلية نبضات القلب Tx/Rx بدقة مسار معالجة حركة المرور الكاملة لأجهزة الأمان المضمنة، مما يضمن عدم وجود نتائج إيجابية أو سلبية خاطئة في اكتشاف الأعطال.

○ تجاوز تلقائي فوري: إذا فشلت حزم نبضات القلب في العودة (مما يشير إلى فشل الجهاز أو التحميل الزائد أو انقطاع الاتصال)، فإن ML-NPB-M2000 يتجاوز الجهاز المعيب في غضون أقل من 8 مللي ثانية - إعادة توجيه حركة المرور مباشرة بين أجهزة الشبكة لضمان عدم توقف الشبكة.

○ استعادة تلقائية سلسةبمجرد أن يستأنف جهاز الأمان المعطل التشغيل الطبيعي، يقوم نظام الكشف عن نبضات القلب بإعادة الاتصال بسلاسة بسلسلة الأمان - دون الحاجة إلى أي تدخل يدوي.

○ أنواع حزم نبضات القلب القابلة للتخصيصيدعم حزم نبضات القلب من الطبقة 2 و 3 و 4، ويتكيف مع أجهزة الأمان المضمنة الخاصة التي لا يمكنها إعادة توجيه إطارات إيثرنت القياسية من الطبقة 2 (مثل IPS/FW في وضع الجسر الشفاف).

تضمن هذه التقنية أن يعمل جهاز ML-NPB-M2000 كحارس يقظ لسلسلة الأمان المضمنة، مما يؤدي إلى القضاء على نقاط الفشل الفردية وضمان استمرارية الاتصال بالشبكة - وهي قدرة أساسية لبيئات المؤسسات ومراكز البيانات التي تعمل على مدار الساعة طوال أيام الأسبوع.

3.3 تقنية التبديل السريع للتجاوز وتقنية LinkSafeSwitch™

ولإكمال خاصية الكشف الذكي عن نبضات القلب، يدمج جهاز ML-NPB-M2000 تقنية الحماية السريعة للتبديل السريع وتقنية LinkSafeSwitch™ الخاصة به - وهي ميزات مُسرّعة بالأجهزة تحدد قدراته في تجاوز الشبكة وتجاوز الشبكة:

○ زمن استجابة تبديل التجاوز أقل من 8 مللي ثانيةيوفر جهاز ML-NPB-M2000 تأخيرًا منخفضًا في التبديل الجانبي، مما يضمن عدم تعرض المستخدمين لأي تأثير ملحوظ على الشبكة أثناء حدوث الأعطال.

○ الحفاظ على حالة الارتباطتضمن تقنية LinkSafeSwitch™ بقاء حالة وصلة الشبكة الأساسية دون تغيير أثناء التبديل التجاوزي، مما يمنع بروتوكولات طوبولوجيا الطبقة 2/3 من إعادة الحساب والتقارب - مما يقلل من انقطاع الشبكة.

○ تشغيل عند الفشلحتى في حال تعرض جهاز ML-NPB-M2000 نفسه لعطل في الأجهزة أو البرامج، فإنه يتجاوز طبقة المعالجة الخاصة به تلقائيًا، محافظًا على الاتصال المباشر بين أجهزة الشبكة. وهذا يُلغي احتمالية أن يكون ML-NPB-M2000 نقطة فشل واحدة (SPOF)، وهي ميزة حاسمة مقارنةً بحلول مفاتيح التجاوز المضمنة المستقلة.

3.4 تقنية إعادة توجيه/إصدار السياسات الديناميكية WebService™

من أبرز ما يُميز وظيفة وسيط حزم الشبكة (NPB) في جهاز ML-NPB-M2000 تقنية توجيه/إصدار السياسات الديناميكية عبر خدمة الويب (WebService™)، والتي تُتيح التكامل الفوري مع أدوات الأمان والمراقبة المضمنة التابعة لجهات خارجية (مثل منصات مكافحة هجمات DDoS وأنظمة SIEM). تُحوّل هذه الميزة جهاز ML-NPB-M2000 إلى مركز تحكم مركزي لحركة البيانات، يتمتع بقدرات أساسية.

○ تحديثات ديناميكية للسياسات في الوقت الفعلي: يمكن لأدوات الأمان التابعة لجهات خارجية إرسال قواعد مطابقة حركة المرور إلى ML-NPB-M2000 عبر واجهة برمجة تطبيقات WebService القياسية، والتي تقوم بتحديث مجموعة قواعد تتبع حركة المرور الديناميكية على الفور - دون الحاجة إلى تكوين يدوي.

○ إعادة توجيه حركة المرور الخبيثة عند الطلبعلى سبيل المثال، إذا اكتشف جهاز مكافحة هجمات DDoS هجومًا على عنوان IP/شريحة خادم معينة، فإنه يقوم بتشغيل ML-NPB-M2000 لإعادة توجيه حركة المرور الضارة فقط إلى جهاز مكافحة هجمات DDoS للتنظيف - مما يترك حركة المرور العادية دون أن تتأثر ويقلل من زمن الاستجابة.

○ اعتماد منخفض على الشبكة: على عكس حلول جذب حركة المرور التقليدية (مثل حقن مسار BGP)، فإن إعادة توجيه السياسة الديناميكية لا تتطلب أي تغييرات في بنية الشبكة الأساسية - مما يجعل تنفيذها وصيانتها وتوسيع نطاقها أسهل.

○ إعادة توجيه البيانات بسرعة سلكية مُسرّعة بواسطة ASICيستخدم جهاز ML-NPB-M2000 تقنية توجيه رقائق ASIC النقية لحركة مرور تصل سرعتها إلى 100 جيجابت في الثانية، دون أي حظر - حتى عند معالجة مئات من قواعد السياسة الديناميكية.

3.5 وكيل SSL وفك التشفير - إتاحة رؤية حركة المرور المشفرة

يُعدّ تشفير حركة مرور SSL/TLS أحد أهم التحديات في مجال مراقبة الشبكات وأمنها المضمن في الشبكات الحديثة. ويتصدى جهاز ML-NPB-M2000 لهذا التحدي من خلال إمكانيات SSL Proxy وSPAN SSL Decryption المدمجة، مما يُزيل نقاط الضعف في حركة المرور المشفرة دون التأثير على أمن الشبكة من البداية إلى النهاية.

○ وكيل SSL شفاف: يقوم بفك تشفير الحزم المشفرة الأصلية، ويرسل النص العادي إلى أدوات الأمان/المراقبة المضمنة للفحص، ثم يعيد تشفير البيانات ويرسلها مرة أخرى إلى رابط الشبكة الأصلي - مما يضمن نقل البيانات بشكل آمن مع تمكين فحص حركة المرور بالكامل.

○ دعم واسع النطاق للتشفيريدعم بروتوكولات TLS1.0 و TLS1.2 و SSL3.0، وهو متوافق مع جميع بروتوكولات التشفير القياسية للمؤسسات.

○ فك التشفير باستخدام الشهادات: يقوم بتحميل شهادات SSL مخصصة لفك تشفير أنواع معينة من حركة المرور المستهدفة، مما يضمن الامتثال للوائح خصوصية البيانات (مثل اللائحة العامة لحماية البيانات، وقانون خصوصية المستهلك في كاليفورنيا).

○ تجاوز فك تشفير SSL: بالنسبة لعمليات نشر SPAN، يقوم بفك تشفير حركة مرور HTTPS المشفرة لأنظمة المراقبة/التحليل الخلفية - مما يتيح رؤية النشاط الضار المخفي في حركة المرور المشفرة.

تُعد هذه الإمكانية بمثابة تغيير جذري للمؤسسات التي تحتاج إلى تحقيق التوازن بين نقل البيانات المشفرة بشكل آمن ومراقبة الشبكة القوية والأمان المدمج.

3.6 موازنة الأحمال الديناميكية متعددة الروابط

بالنسبة لبيئات النطاق الترددي العالي 10/40/100GE حيث لا يستطيع جهاز أمان أو مراقبة واحد التعامل مع ذروة حركة المرور، فإن تقنيات موازنة الأحمال متعددة الروابط وتوزيع حركة المرور الذكية في ML-NPB-M2000 تُمكّن من نشر الأدوات بشكل مُجمّع - مما يُتيح قابلية التوسع الخطي لسعة المعالجة:

○ توزيع حركة المرور باستخدام التجزئة: يقوم بتوزيع حركة المرور عبر أجهزة الأمان/المراقبة المجمعة بناءً على خصائص الطبقة L2-L4 (علامات VLAN، وعناوين MAC/IP، وأرقام المنافذ، ومعلومات البروتوكول) - مما يضمن سلامة الجلسة وتجنب إعادة ترتيب الحزم.

○ ضبط الحمل الديناميكي: مراقبة في الوقت الفعلي لحمل المعالجة لكل جهاز، مع إعادة توزيع حركة المرور تلقائيًا لمنع التحميل الزائد وتحسين استخدام الموارد.

○ دعم التجميع عالي الكثافة: يتيح تجميع ما يصل إلى 1610GE أو 8100GE من أجهزة الأمان المضمنة، مما يلبي متطلبات الشبكات الأساسية ذات النطاق الترددي العالي، وبوابات الإنترنت، ومزارع خوادم مراكز البيانات.

○ عضوية مجموعة الموانئ الديناميكية: تتكيف مجموعات منافذ موازنة الأحمال تلقائيًا مع تغييرات حالة الارتباط (الارتباط UP/DOWN)، وتعيد توزيع حركة المرور لضمان المعالجة المستمرة - لا حاجة للتدخل اليدوي.

3.7 تقنية الإدارة عن بعد الشاملة

صُمم جهاز ML-NPB-M2000 لتوفير إدارة عن بُعد سلسة، وهو أمر بالغ الأهمية لشبكات المؤسسات واسعة النطاق ومراكز البيانات الموزعة جغرافيًا ومنصات الحوسبة السحابية. وبصفته وسيط حزم شبكة (NPB) احترافيًا ومحول تجاوز ذكي، فإنه يدعم مجموعة كاملة من بروتوكولات وأدوات الإدارة القياسية في هذا المجال، مع نظام التحكم في الوصول القائم على الأدوار (RBAC) لضمان أمان الإدارة.

○ الإدارة الرسوميةواجهة مستخدم رسومية HTTP/WEB للمراقبة والتكوين واستكشاف الأخطاء وإصلاحها وعرض حركة البيانات بشكل بديهي في الوقت الفعلي.

○ إدارة سطر الأوامر: واجهة سطر الأوامر TELNET/SSH مع وضع EasyConfig (إعداد أساسي للمسؤولين غير التقنيين) ووضع AdvanceConfig (تكوين تقني دقيق لمهندسي الشبكات).

○ تكامل إدارة الشبكة: SNMP V1/V2C للتكامل مع أنظمة إدارة شبكة المؤسسة (NMS) و SYSLOG لجمع وتحليل السجلات بشكل مركزي.

○ مصادقة آمنة: المصادقة القائمة على كلمة المرور، و AAA، والتفويض المركزي TACACS+/RADIUS - مما يضمن أن الموظفين المصرح لهم فقط هم من يمكنهم الوصول إلى الجهاز وتكوينه.

○ الإدارة خارج النطاقتضمن واجهة إدارة RJ45 المخصصة 1*10/100/1000M الوصول عن بعد حتى في حالة حدوث عطل في مستوى البيانات.

○ التكوين المحليواجهة وحدة التحكم RS232 (115200,8,N,1) للتكوين واستكشاف الأخطاء وإصلاحها في الموقع.

تعمل هذه المجموعة الإدارية الشاملة على تقليل العبء التشغيلي على فرق تكنولوجيا المعلومات، وتبسيط عملية التكوين وحل الأعطال، وضمان تطبيق السياسات بشكل متسق عبر الشبكة بأكملها.

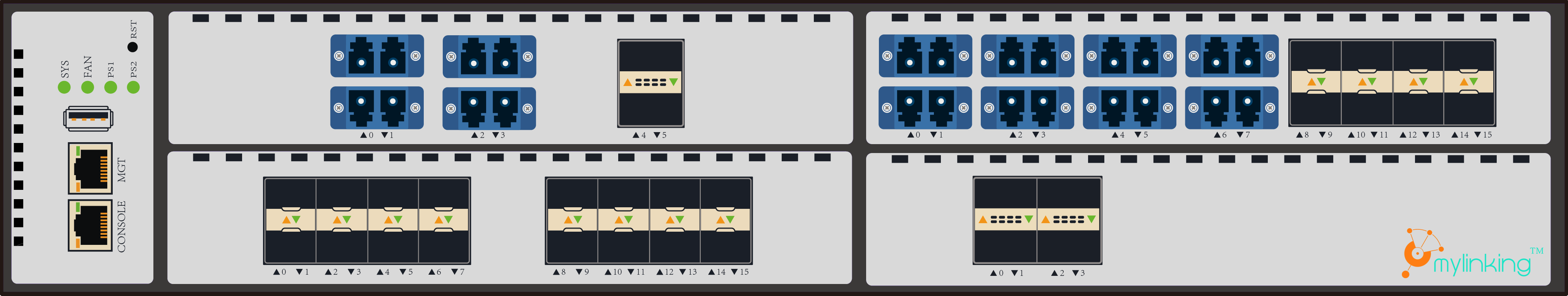

4. مرونة التكوين المعياري – قابل للتخصيص لتلبية جميع احتياجات الشبكة

من أبرز سمات جهاز Mylinking ML-NPB-M2000 تصميمه المعياري القابل للاستبدال أثناء التشغيل، ما يُعدّ ميزةً بارزةً لقابليته للتوسع كجهاز وسيط حزم شبكي (NPB) متكامل ومفتاح تجاوز مدمج. يتألف الجهاز من هيكل أساسي (مع خيارات طاقة AC/DC) وأربعة فتحات وحدات نمطية عالمية تدعم أي مزيج من وحدات التجاوز والمراقبة، ما يُمكّن المؤسسات من تخصيص ML-NPB-M2000 ليناسب احتياجاتها الدقيقة من حيث سرعة الربط 10/40/100 جيجابت إيثرنت، وحماية الأمان المدمجة، ومتطلبات مراقبة الشبكة. تدعم جميع الوحدات النمطية الاستبدال أثناء التشغيل، ما يسمح بالصيانة والتحديثات دون توقف الشبكة، وهو ما يُعزز مبدأ تصميم ML-NPB-M2000 الذي يضمن عدم توقف الشبكة.

4.1 مواصفات الهيكل (ML-NPB-M2000)

يُعدّ الهيكل أساس جهاز ML-NPB-M2000، حيث يوفر البنية التحتية المادية والكهربائية والإدارية اللازمة لدمج الوحدات. يتوفر نموذجان من الهيكل، يختلفان فقط في مصدر الطاقة (تيار متردد/تيار مستمر) للتكيف مع بيئات الطاقة المتنوعة للمؤسسات ومراكز البيانات.

| طراز الهيكل | المواصفات الفنية الرئيسية |

|---|---|

| ML-NPB-M2000-CHS/AC | وحدة تثبيت على رف 2U مقاس 19 بوصة؛ 4 فتحات وحدات قابلة للتبديل السريع؛ 1وحدة تحكم RS232، 1إدارة منافذ RJ45 بسرعة 10/100/1000 ميجابت في الثانية؛ طاقة مزدوجة AC-220V؛ استهلاك طاقة أقصى 300 واط؛ الأبعاد 444 مم88 ملم670 مم |

| ML-NPB-M2000-CHS/DC | وحدة تثبيت على رف 2U مقاس 19 بوصة؛ 4 فتحات وحدات قابلة للتبديل السريع؛ 1وحدة تحكم RS232، 1إدارة منافذ RJ45 بسرعة 10/100/1000 ميجابت في الثانية؛ طاقة مزدوجة DC-48V؛ استهلاك طاقة أقصى 300 واط؛ الأبعاد 444 مم88 ملم670 مم |

4.2 وحدات التجاوز – الحماية من أعطال الأمان المضمنة

تُعدّ وحدات التجاوز جوهر إمكانيات مفتاح التجاوز المدمج، ومنفذ تجاوز الشبكة، ومنفذ التجاوز المدمج في جهاز ML-NPB-M2000، حيث توفر حماية تسلسلية لوصلات 10/40/100 جيجابت إيثرنت، وتتكامل مباشرةً مع خاصية الكشف الذكي عن نبضات الشبكة والتبديل السريع للتجاوز في الجهاز. تدعم جميع وحدات التجاوز التوافق مع سرعات 1 جيجابت/10 جيجابت إيثرنت (INL-I8XM8X) أو 40 جيجابت/100 جيجابت إيثرنت (INL-I4HM2H)، مما يضمن التوافق مع البنية التحتية الحالية للشبكة، سواءً في الإصدارات السابقة أو المستقبلية.

| نموذج وحدة التجاوز | المواصفات الفنية الرئيسية |

|---|---|

| INL-I8XM8X (LM/SM) | حماية تسلسلية للوصلة رباعية الاتجاهات بسرعة 10 جيجابت في الثانية (متوافقة مع 1 جيجابت في الثانية)؛ 8واجهات 10GE؛ 8منافذ مراقبة SFP+ بسرعة 10 جيجابت (بدون وحدات بصرية)؛ دعم الوضع الأحادي/المتعدد |

| INL-I4HM2H (LM/SM) | حماية تسلسلية ثنائية الاتجاه لوصلة 100GE (متوافقة مع 40GE)؛ 4واجهات 100GE؛ 2منافذ مراقبة QSFP28 بسرعة 100 جيجابت في الثانية (بدون وحدات بصرية)؛ دعم الوضع الأحادي/المتعدد |

4.3 وحدات المراقبة – معالجة ومراقبة حركة مرور NPB المتقدمة

تُشغّل وحدات المراقبة وظائف وسيط حزم الشبكة (NPB) في جهاز ML-NPB-M2000، حيث توفر معالجة أساسية ومتقدمة لحركة البيانات لنشر SPAN ومراقبة الشبكة. يتوفر نوعان من وحدات المراقبة: وحدات قياسية (لمعالجة حركة البيانات الأساسية) ووحدات محرك الوظائف المتقدمة (وكيل SSL/فك التشفير، وإزالة البيانات المكررة، وفحص الحزم العميق). لا تتضمن أي من وحدات المراقبة وحدات بصرية، مما يسمح للمؤسسات باستخدام أجهزة الإرسال والاستقبال الحالية لديها لتحقيق كفاءة في التكلفة.

| نموذج وحدة المراقبة | المواصفات الفنية الرئيسية |

|---|---|

| MON-M16X | 16 منفذ مراقبة SFP+ بسرعة 10 جيجابت في الثانية (بدون وحدات بصرية)؛ معالجة حركة البيانات الأساسية (النسخ/التجميع/التصفية) |

| MON-M16X-CN98 | 16 منفذ مراقبة SFP+ بسرعة 10 جيجابت في الثانية (بدون وحدات بصرية)؛ محرك وظائف متقدم (وكيل SSL/فك التشفير، إزالة التكرار في حركة البيانات، فحص الحزم العميق) |

| MON-M4H | 4 منافذ مراقبة QSFP28 بسرعة 100 جيجابت في الثانية (بدون وحدات بصرية)؛ معالجة حركة البيانات الأساسية (النسخ/التجميع/التصفية) |

| MON-M4H-CN98 | 4 منافذ مراقبة QSFP28 بسرعة 100 جيجابت في الثانية (بدون وحدات بصرية)؛ محرك وظائف متقدم (وكيل SSL/فك التشفير، إزالة التكرار في حركة البيانات، فحص الحزم العميق) |

4.4 قواعد تكوين الوحدة الأساسية

لضمان الأداء الأمثل والتوافق وقابلية التوسع، يتبع جهاز ML-NPB-M2000 مجموعة من قواعد تكوين الوحدات الواضحة وسهلة التنفيذ - المصممة لزيادة المرونة إلى أقصى حد مع تجنب أخطاء التكوين:

○ الهيكل أولاً: هيكل ML-NPB-M2000 (AC/DC) هو مكون إلزامي؛ جميع وحدات التجاوز/المراقبة ثانوية ويجب تحديدها بعد الهيكل.

○ مرونة غير محدودة في فتحات الألعابتدعم فتحات الوحدات الأربع أي مزيج من وحدات التجاوز والمراقبة (على سبيل المثال، 4 وحدات تجاوز، 4 وحدات مراقبة، 2 وحدة تجاوز + 2 وحدة مراقبة) - لا يوجد قفل للفتحات لأنواع وحدات محددة.

○ دعم الروابط عالية الكثافة: بناءً على مجموعات الوحدات، يدعم الجهاز الحماية التسلسلية لما يصل إلى 161G/10GE للوصلات الضوئية أو 840G/100GE للوصلات الضوئية - مما يلبي احتياجات شبكات المؤسسات ومراكز البيانات ذات النطاق الترددي العالي.

○ مراقبة عالية الكثافةيدعم الجهاز ما يصل إلى واجهات مراقبة 641G/10GE أو واجهات مراقبة 1640G/100GE - مما يتيح نشر أجهزة المراقبة والأمان على نطاق واسع.

○ تمكين التبديل السريعتدعم جميع وحدات التجاوز والمراقبة التبديل السريع - مما يسمح باستبدال الوحدة أو ترقيتها أو صيانتها دون توقف الشبكة أو تغييرات في التكوين.

إن هذه المرونة المعيارية تجعل من ML-NPB-M2000 استثمارًا مضمونًا للمستقبل - حيث يمكن للمؤسسات ترقية سرعات الربط أو الحماية الأمنية أو قدرات المراقبة الخاصة بها ببساطة عن طريق استبدال الوحدات (دون استبدال الهيكل بأكمله)، مما يقلل من التكلفة الإجمالية للملكية (TCO) ويتكيف مع احتياجات الشبكة المتطورة لسنوات قادمة.

5. قدرات معالجة حركة المرور الذكية: أوضاع النشر المضمنة وSPAN

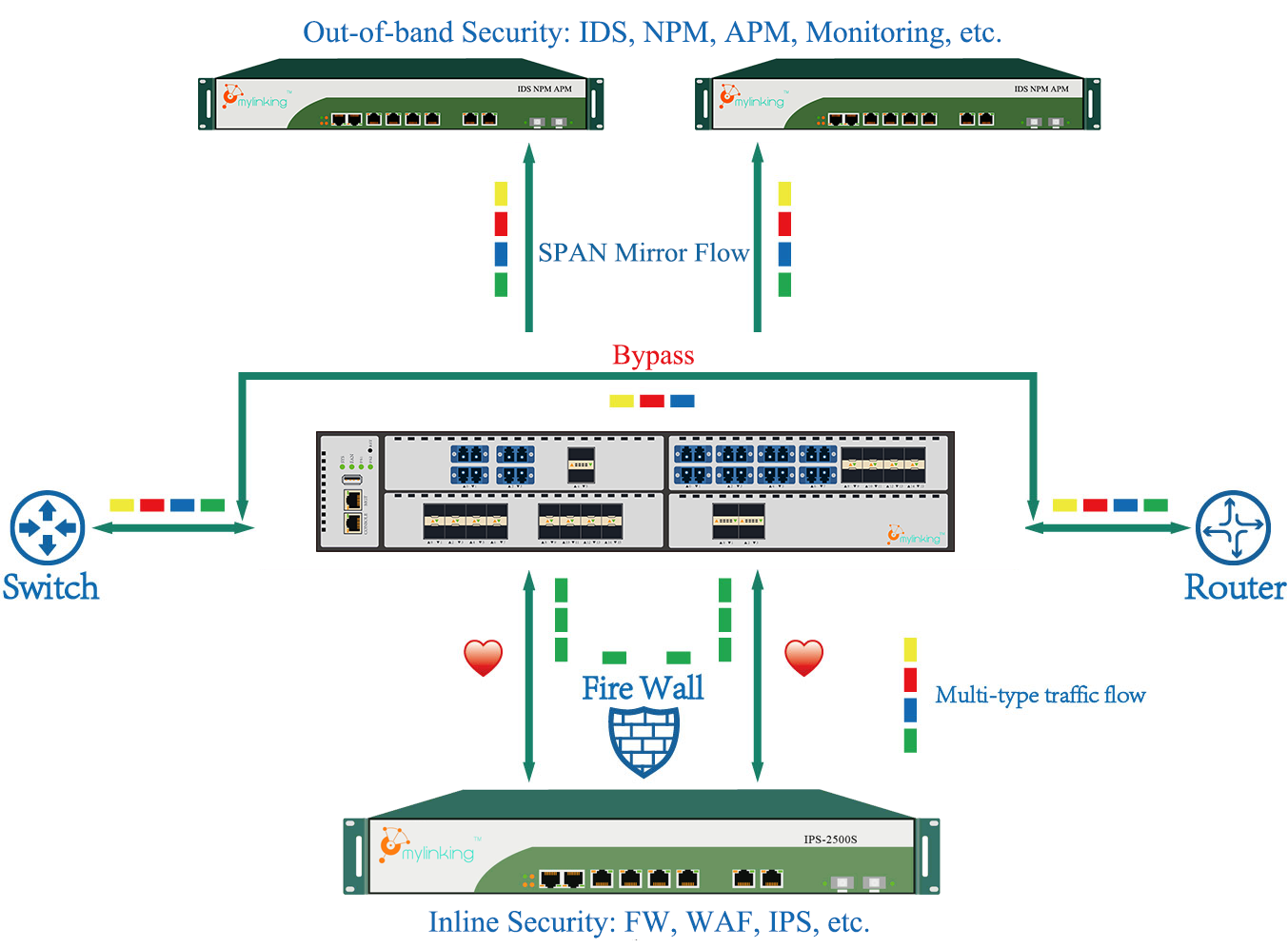

تتمثل الميزة الأقوى لجهاز Mylinking ML-NPB-M2000 في دعمه لوضعَي نشر: النشر التسلسلي (Inline) لحماية أجهزة الأمان المضمنة وتحمل الأعطال (باستخدام إمكانيات مفتاح التجاوز المضمن، ومفتاح تجاوز الشبكة، ومفتاح التجاوز الذكي)، والنشر السلبي (SPAN) لمراقبة الشبكة ومعالجة حركة البيانات المتقدمة (باستخدام وظيفة وسيط حزم الشبكة (NPB)). يعمل هذان الوضعان بشكل مستقل أو متزامن (Inline + SPAN)، مما يُمكّن ML-NPB-M2000 من تلبية جميع احتياجات أمان الشبكة ومراقبتها في جميع عُقد الشبكة الرئيسية، بدءًا من بوابات الإنترنت ومفاتيح الشبكة الأساسية وصولًا إلى مزارع خوادم مراكز البيانات وروابط منصات الحوسبة السحابية.

5.1 وضع النشر المضمن – حماية أمنية مضمنة بدون توقف

يُعدّ النشر المباشر النمط الأساسي لحماية أجهزة الأمان المباشر، حيث يتم نشر جهاز ML-NPB-M2000 بشكل متسلسل بين أجهزة الشبكة (أجهزة التوجيه، والمحولات) وأدوات الأمان المباشر (جدار الحماية/نظام منع الاختراق/الحماية من هجمات DDoS/جدار حماية تطبيقات الويب). في هذا النمط، يعمل الجهاز كمفتاح تجاوز ذكي ونقطة تجاوز مباشرة، مما يوفر تحملًا للأعطال، وتشغيلًا دون توقف، وتوجيهًا انتقائيًا لحركة البيانات، مع دمج إمكانيات معالجة حركة البيانات الأساسية لتقنية NPB. تشمل الميزات الرئيسية للنشر المباشر ما يلي:

○ حماية مضمنة خاصة/شاملة لحركة المرور: أوضاع SpecFlow™/FullLink™ للفحص الأمني المستهدف أو الشامل (تحديد حركة المرور من الطبقة الثانية إلى الطبقة الرابعة).

○ موازنة الأحمال الذكية: توزيع حركة المرور عبر أجهزة الأمان المجمعة للتعامل مع ذروة حركة المرور ذات النطاق الترددي العالي (مع الحفاظ على سلامة الجلسة).

○ تبديل سريع للتجاوز <8 مللي ثانية: تجاوز تلقائي لأجهزة الأمان المعيبة بأقل تأثير على الشبكة (تقنية LinkSafeSwitch™).

○ الكشف ثنائي الاتجاه عن نبضات القلب: مراقبة الحالة الصحية في الوقت الفعلي لأجهزة الأمان المدمجة مع معلمات قابلة للتخصيص.

○ إعاقة حركة المرور: اعتراض الحزم غير القانونية/غير الطبيعية بناءً على شروط التصفية المطابقة للخماسية - مما يضمن أمن الشبكة.

○ عكس حركة المرور: عكس حركة مرور الارتباط المضمنة إلى أدوات المراقبة خارج النطاق (IDS/NPM/APM) لمراقبة الشبكة السلبية - لا يوجد تأثير على معالجة الأمان المضمنة.

○ وكيل SSL شفاف: فك تشفير حركة المرور المشفرة للفحص الأمني، ثم إعادة تشفيرها للإرسال - مما يتيح رؤية حركة المرور المشفرة.

5.2 وضع نشر SPAN – معالجة متقدمة لحركة مرور NPB لمراقبة الشبكة

يُعدّ نشر SPAN الوضع السلبي لمراقبة الشبكة، حيث يتم نشر جهاز ML-NPB-M2000 لتجميع ومعالجة وتوزيع حركة البيانات من منافذ SPAN إلى أدوات المراقبة والتحليل (IDS، NPM، APM، SIEM). في هذا الوضع، يعمل الجهاز كوسيط حزم شبكة (NPB) متكامل الميزات، موفرًا إمكانيات معالجة أساسية ومتقدمة لحركة البيانات، مما يتيح رؤية دقيقة لحركة البيانات، ويقلل من التقاط الحزم الزائدة، ويحسّن أداء أدوات المراقبة. تتميز إمكانيات معالجة SPAN في جهاز ML-NPB-M2000 بأنها لا مثيل لها في هذا المجال، حيث تضم أكثر من 30 ميزة متقدمة موزعة على معالجة حركة البيانات الأساسية والمتقدمة.

5.2.1 معالجة حركة المرور الأساسية (SPAN)

القدرات الأساسية لتقنية NPB لتحسين توزيع حركة البيانات ومراقبة الشبكة الأساسية:

○ تكرار/تجميع/توزيع حركة المرور: النسخ المتماثل 1:N، والتجميع N:M، وتوزيع حركة المرور بدقة إلى أدوات المراقبة - مما يؤدي إلى القضاء على التقاط الحزم الزائدة.

○ تصفية حركة المرور الخماسية: تصفية حركة المرور الدقيقة بناءً على خماسية IP/البروتوكول/المنفذ، ونوع الإيثرنت، وعلامة VLAN، وخصائص الحزمة (قواعد القائمة البيضاء/السوداء).

○ إدارة الشبكات المحلية الظاهرية: وضع علامات VLAN وتعديلها وحذفها - مما يتيح تجزئة حركة المرور وتحديد موقعها.

○ ختم زمني بدقة النانو ثانية: ختم زمني متزامن مع بروتوكول NTP للحزم (بدقة نانوثانية) لتشخيص الأعطال وربط السجلات.

○ إزالة غلاف النفق: إزالة رؤوس أنفاق VXLAN و GRE و GTP و MPLS و IPIP و SRV6 - مما يتيح رؤية حركة المرور عبر الأنفاق.

○ تقطيع العبوة: تقسيم الحزم المخصص (64-960 بايت) لتقليل نقل البيانات غير الضرورية إلى أدوات المراقبة - مما يقلل من استخدام النطاق الترددي.

○ تحديد بروتوكول النفق: التعرف التلقائي على GTP/GRE/VXLAN/PPTP/L2TP/PPPOE/IPIP - مما يتيح إعادة توجيه حركة المرور القائمة على السياسات.

○ أولوية إعادة توجيه الحزم: تحديد أولوية حركة المرور بناءً على أهمية الخدمة - ضمان إعادة توجيه الحزم ذات الأولوية العالية أولاً لتجنب إنذارات أدوات المراقبة.

5.2.2 معالجة حركة المرور المتقدمة (SPAN)

إمكانيات NPB على مستوى المؤسسات لحل تحديات مراقبة الشبكة وأمنها المعقدة (متوفرة فقط في وحدات مراقبة محرك الوظائف المتقدمة CN98):

○ فك تشفير SSL: فك تشفير حركة مرور HTTPS/SSL/TLS للمراقبة/التحليل (دعم TLS1.0/TLS1.2/SSL3.0).

○ إزالة التكرارات في حركة المرور: إزالة التكرار المستند إلى المنفذ/السياسة للحزم المكررة - مما يقلل من الإنذارات الكاذبة لأداة المراقبة وحمل المعالجة.

○ إخفاء البيانات: إخفاء حقول البيانات الحساسة (مثل أرقام بطاقات الائتمان والمعلومات الشخصية) بناءً على السياسات - مما يضمن الامتثال للوائح خصوصية البيانات.

○ فحص الحزم العميق DPI: تحديد أكثر من 1800 بروتوكول لطبقة التطبيق (الصوت/الفيديو، الألعاب، المراسلة الفورية، قاعدة البيانات، البريد الإلكتروني، P2P) باستخدام مكتبة ميزات DPI قابلة للترقية - مما يتيح رؤية حركة المرور على مستوى التطبيق.

○ فك تغليف الحزم المخصصة: إزالة حقول التغليف المخصصة من أول 128 بايت من الحزم - التكيف مع بروتوكولات الشبكة الخاصة.

○ تنظيم حركة المرور: إخراج حركة مرور سلسة إلى أدوات المراقبة عبر تقنية التشكيل - القضاء على فقدان الحزم الناتج عن الانفجارات الصغيرة لحركة المرور.

○ مطابقة الكلمات الرئيسية للحزمة: مطابقة محتوى حقل الحمولة وإعادة توجيه/تجاهل الحزم/الجلسات المرتبطة بها - مما يتيح الكشف عن التهديدات المستهدفة.

○ تفريغ الاتصال طويل الأمد: التخلص من حركة مرور الاتصال الطويلة الأمد الزائدة بعد الالتقاط الأولي - مما يقلل من حمل معالجة أداة المراقبة.

○ مخرج تغليف النفق: تغليف حركة المرور المجمعة في أنفاق ERSPAN2/GRE/VXLAN/NVGRE - نقل حركة المرور إلى أنظمة المراقبة/التحليل عن بعد.

○ إنهاء حزمة النفق: قم بتكوين عناوين IP/MAC لمنافذ إدخال حركة المرور لاستقبال حركة المرور عبر النفق (GRE/GTP/VXLAN) مباشرة - مما يبسط عملية جمع حركة المرور عن بعد.

5.3 النشر الهجين المضمن + SPAN – الأمن والمراقبة الموحدان

تُطلق العنان للقوة الحقيقية لجهاز ML-NPB-M2000 في النشر الهجين Inline + SPAN، حيث يوفر حماية أمنية مضمنة دون أي توقف (الوضع Inline) ومراقبة سلبية متزامنة للشبكة (الوضع SPAN). في هذا الوضع، يعكس الجهاز حركة مرور الروابط المضمنة إلى أدوات المراقبة الخارجية مع حماية أجهزة الأمان المضمنة من الأعطال، مما يوفر حلاً موحدًا لأمن الشبكة ومراقبتها دون أي عوائق أو أجهزة إضافية أو تأثير على أداء الشبكة. يُعد هذا الوضع الهجين النشر الأمثل لعُقد الشبكة الرئيسية الحيوية (مثل بوابات الإنترنت ومحولات مركز البيانات الأساسية)، حيث تُعد كل من الحماية الأمنية المستمرة ورؤية حركة المرور في الوقت الفعلي أمرًا لا غنى عنه.

5.4 رؤية شاملة لحركة المرور وتحليل الأعطال

يُعدّ مُكوّن رؤية حركة البيانات وتحليل الأعطال المُدمج في وحدة وسيط حزم الشبكة (NPB) الخاصة بجهاز ML-NPB-M2000 عنصرًا أساسيًا في وظائفها، حيث تتميز بواجهة رسومية سهلة الاستخدام تُتيح مراقبة الشبكة متعددة الأبعاد في الوقت الفعلي وتحديد موقع الأعطال بدقة. تُحوّل هذه الوحدة بيانات حركة البيانات الخام إلى رؤى قابلة للتنفيذ، وذلك من خلال ثلاث قدرات تحليلية أساسية:

○ تحليل حركة المرور الأساسي: إحصائيات موجزة (عدد الحزم، توزيع البث الأحادي/البث المتعدد/البث العام، عدد الجلسات، توزيع البروتوكول) ومخططات اتجاهات حركة المرور في الوقت الفعلي.

○ تحليل معمق باستخدام DPI: نسبة بروتوكول طبقة النقل، وتصنيف حركة مرور IP، وتوزيع بروتوكول تطبيق DPI، وتحليل حركة المرور القائم على الجدول الزمني (بدقة 1 مللي ثانية) مع أشرطة تمرير زمنية تفاعلية.

○ تحليل دقيق للأعطال: تحديد موقع الأعطال متعددة الطبقات بما في ذلك نظرة عامة على الحالات الشاذة، وتحليل الأعطال على مستوى جدول التدفق (رفض الاتصال/عدم الاستجابة)، وتحليل الأعطال على مستوى الحزمة (أخطاء المجموع الاختباري/TTL 0)، وتحليل أعطال الأمان (هجمات DDoS/ARP/حظر جدار الحماية)، وتحليل أعطال الشبكة (حلقات التبديل/التوجيه/انقطاعات الارتباط).

○ تحليل إحصائي لحركة المرور: تصنيف TOPN في الوقت الفعلي لعناوين IP وبروتوكولات التطبيقات وجلسات حركة المرور - مع عرض الرسوم البيانية وتصدير الملفات المحلية لأغراض الامتثال وإعداد التقارير.

تعمل وحدة رؤية حركة المرور هذه على إلغاء الحاجة إلى أدوات المراقبة المستقلة، مما يقلل من التعقيد التشغيلي ويمكّن فرق تكنولوجيا المعلومات من تحديد أعطال الشبكة والأمان وإصلاحها وحلها بسرعة - مما يقلل من وقت التوقف عن العمل ومخاطر الأعمال.

6. المواصفات الفنية الشاملة لـ ML-NPB-M2000

صُمم جهاز Mylinking ML-NPB-M2000 لتلبية أكثر المتطلبات التقنية صرامةً لشبكات المؤسسات ومراكز البيانات ومنصات الحوسبة السحابية، حيث يوفر أداءً وموثوقيةً وقابليةً للتوسع لا مثيل لها، كونه وسيط حزم بيانات شبكي (NPB) متكاملًا ومحول تجاوز مضمن. فيما يلي تفصيل كامل لمواصفاته التقنية المخصصة للمؤسسات، مُصنفة حسب الفئة الوظيفية لسهولة الرجوع إليها:

6.1 مواصفات الشبكة الأساسية والواجهة

| المعلمة | مواصفة |

|---|---|

| طريقة المنتج | وسيط حزم الشبكة Mylinking ML-NPB-M2000 (NPB) + مفتاح تجاوز مضمن |

| عامل الشكل | حامل رف قياسي 2U مقاس 19 بوصة (444 مم)88 ملم670 مم) |

| فتحات الوحدات | 4 فتحات عالمية قابلة للتبديل السريع (مزيج التجاوز/المراقبة) |

| روابط محمية قصوى | 16وصلات بصرية بسرعة 1 جيجابت/10 جيجابت أو 8 جيجابتوصلات بصرية بسرعة 40 جيجابت/100 جيجابت |

| واجهات مراقبة ماكس | 641G/10GE أو 1640G/100GE |

| واجهات الإدارة | 1وحدة تحكم RS232 (115200,8,N,1)؛ 1إدارة خارج النطاق RJ45 بسرعة 10/100/1000 ميجابت في الثانية |

| القدرة على المعالجة | 2.4 تيرابت في الثانية ثنائية الاتجاه (إعادة توجيه بسرعة سلكية مع تسريع ASIC) |

| زمن استجابة تبديل التجاوز | أقل من 8 مللي ثانية (الرائدة في الصناعة) |

6.2 النشر ووظائف النظام

| فئة الوظيفة | الميزات المدعومة |

|---|---|

| أنماط النشر | مضمن (تسلسلي)، SPAN (سلبي)، مضمن + SPAN هجين |

| وظائف الوضع المضمن | حماية SpecFlow™/FullLink™، وموازنة الأحمال، وكشف نبضات القلب، والتجاوز السريع، وحظر/نسخ حركة المرور، وخادم وكيل SSL |

| الوظائف الأساسية لوضع SPAN | تكرار/تجميع/توزيع حركة البيانات، تصفية البيانات الخماسية، إدارة الشبكات المحلية الظاهرية، وضع الطوابع الزمنية، تجريد الأنفاق، تقسيم الحزم |

| وظائف متقدمة لوضع SPAN | فك تشفير SSL، وإزالة البيانات المكررة، وإخفاء البيانات، وفحص الحزم العميق (أكثر من 1800 بروتوكول)، وتشكيل حركة البيانات، ومطابقة الكلمات المفتاحية، وتفريغ الاتصالات طويلة الأمد. |

| رؤية حركة المرور | التحليل الأساسي، التحليل العميق لبيانات التداخل، تحليل الأعطال الدقيق، التحليل الإحصائي (عرض/تصدير الرسوم البيانية) |

| ميزات الموثوقية | التبديل السريع للوحدات، تجاوز الأعطال، النسخ الاحتياطي السريع للواجهة (1+1)، حماية تذبذب الواجهة، قياس تدفق البيانات المصغر |

6.3 الإدارة والمصادقة

| فئة الإدارة | البروتوكولات/الأدوات المدعومة |

|---|---|

| الإدارة عن بعد | واجهة مستخدم رسومية HTTP/WEB، واجهة سطر أوامر TELNET/SSH (EasyConfig/AdvanceConfig)، SNMP الإصدار 1/2C، SYSLOG |

| المصادقة | نظام تفويض مركزي قائم على كلمة المرور، AAA، TACACS+/RADIUS |

| التسجيل وإعداد التقارير | مراقبة الإنذارات في الوقت الفعلي، وسجلات الإنذارات السابقة، وتصدير إحصائيات حركة المرور |

6.4 المواصفات الكهربائية والبيئية (الدرجة الصناعية)

| فئة | مواصفة |

|---|---|

| مزود الطاقة | تيار متردد 220 فولت أو تيار مستمر 48 فولت (طاقة مزدوجة، اختياري) |

| تردد الطاقة | تيار متردد 50 هرتز |

| تيار الإدخال | تيار متردد 3 أمبير / تيار مستمر 10 أمبير |

| أقصى استهلاك للطاقة | 300 واط |

| درجة حرارة التشغيل | 0 درجة مئوية - 50 درجة مئوية (32 درجة فهرنهايت - 122 درجة فهرنهايت) |

| درجة حرارة التخزين | -20 درجة مئوية - 70 درجة مئوية (-4 درجة فهرنهايت - 158 درجة فهرنهايت) |

| رطوبة العمل | 10% – 95% (غير مكثف) |

| رطوبة التخزين | 5% – 95% (غير مكثف) |

تؤكد هذه المواصفات أن ML-NPB-M2000 عبارة عن مفتاح NPB متكامل عالي الأداء ومصمم للاستخدام الصناعي - تم تصميمه للعمل على مدار الساعة طوال أيام الأسبوع في أكثر بيئات المؤسسات ومراكز البيانات ومنصات الحوسبة السحابية تطلبًا.

7. سيناريوهات تطبيقية واقعية في الصناعة

بفضل وضعَي النشر المزدوجين، والمرونة المعيارية، وقدرات معالجة البيانات المتقدمة، يُعدّ جهاز Mylinking ML-NPB-M2000 مناسبًا لجميع عُقد الشبكات الرئيسية في المؤسسات، بدءًا من بوابات الإنترنت ومحولات الشبكة الأساسية، وصولًا إلى مزارع خوادم مراكز البيانات، ووصلات منصات الحوسبة السحابية، واتصالات الفروع. فيما يلي عشرة سيناريوهات تطبيقية عملية أساسية يُقدّم فيها جهاز ML-NPB-M2000 أعلى قيمة، حيث يُعالج تحديات مُحدّدة في أمن الشبكات ومراقبتها، ويستفيد من كامل إمكانياته كوسيط حزم بيانات الشبكة (NPB)، ومحول تجاوز ذكي، وجهاز تجاوز الشبكة، وجهاز تجاوز مُضمّن.

7.1 حماية أجهزة الأمان لسلسلة Inline Link

○ التحدي: يؤدي تعطل جهاز الأمان المدمج (FW/IPS) أو صيانته إلى توقف الشبكة.

○ الحل: قم بنشر ML-NPB-M2000 في وضع Inline بين أجهزة الشبكة وأدوات الأمان - يضمن اكتشاف نبضات القلب الذكي وتبديل التجاوز <8 مللي ثانية عدم وجود وقت توقف في حالة فشل جهاز الأمان أو إيقاف تشغيله للصيانة.

○ الفائدة الرئيسية: اتصال شبكي متواصل وحماية أمنية على مدار الساعة طوال أيام الأسبوع.

7.2 الحماية الأمنية المضمنة لتدفق السياسات SpecFlow™

○ التحدييتم توجيه جميع حركة البيانات عبر أجهزة الأمان، مما يؤدي إلى إهدار موارد المعالجة وزيادة زمن الاستجابة.

○ الحل: استخدم وضع SpecFlow™ لإعادة توجيه أنواع معينة فقط من حركة المرور (مثل حركة مرور قاعدة البيانات/SSH/المشفرة) إلى أدوات الأمان - يتم إعادة توجيه حركة المرور غير ذات الصلة مباشرة.

○ الفائدة الرئيسية: تقليل الحمل على أدوات الأمان، وتقليل زمن الاستجابة، وفحص الأمان المستهدف.

7.3 الحماية الأمنية المضمنة المتوازنة الأحمال (عرض نطاق ترددي عالٍ)

○ التحدي: لا يمكن لجهاز أمان واحد التعامل مع ذروة حركة مرور 10/40/100GE، مما يؤدي إلى زمن استجابة/فقدان الحزم.

○ الحل: قم بنشر موازنة التحميل الديناميكية لـ ML-NPB-M2000 لتجميع أجهزة أمان متعددة - يضمن توزيع حركة المرور القائم على التجزئة سلامة الجلسة والاستخدام الأمثل للموارد.

○ الفائدة الرئيسية: قابلية التوسع الخطي لسعة معالجة الأمان ودعم حركة المرور ذات النطاق الترددي العالي في أوقات الذروة.

7.4 تحويل الاتصال التسلسلي من المادي إلى المنطقي

○ التحدي: تؤدي أجهزة الأمان التسلسلية المادية المتعددة إلى إنشاء نقاط فشل متعددة وزمن استجابة كبير.

○ الحل: يقوم جهاز ML-NPB-M2000 بتحويل النشر التسلسلي المادي إلى النشر التسلسلي المتوازي المادي + التسلسلي المنطقي - حيث تتصل جميع أجهزة الأمان بجهاز ML-NPB-M2000، الذي يقوم بتوجيه حركة البيانات إلى كل أداة عند الطلب.

○ الفائدة الرئيسية: يقضي على نقاط الفشل المتعددة، ويقلل من زمن الاستجابة، ويتيح صيانة أجهزة الأمان الفردية دون توقف الشبكة.

7.5 سحب حركة المرور الديناميكي القائم على السياسات (مضاد لهجمات DDoS)

○ التحدي: إن نظام مكافحة هجمات DDoS التقليدي (BGP) معقد ويتطلب تغييرات في بنية الشبكة.

○ الحل: دمج ML-NPB-M2000 مع أدوات مكافحة DDoS عبر إعادة توجيه السياسة الديناميكية WebService™ - يتم إعادة توجيه حركة المرور الضارة إلى أدوات مكافحة DDoS في الوقت الفعلي، دون أي تغييرات في الشبكة.

○ الفائدة الرئيسية: الاستجابة الفورية للتهديدات، والاعتماد المنخفض على الشبكة، والحد الأدنى من زمن الاستجابة لحركة المرور العادية.

7.6 مراقبة أمنية هجينة خارج النطاق (Inline + SPAN)

○ التحدي: الحاجة إلى حماية أمنية متزامنة ومراقبة سلبية للشبكة بدون أجهزة إضافية.

○ الحل: نشر هجين مضمن + SPAN - يحمي ML-NPB-M2000 أجهزة الأمان المضمنة مع عكس حركة المرور إلى أدوات المراقبة خارج النطاق (IDS/NPM/APM).

○ الفائدة الرئيسية: أمن ومراقبة موحدان، بدون أنظمة معزولة، بدون تكلفة إضافية للأجهزة.

7.7 إزالة البيانات المكررة لتحسين أداة المراقبة

○ التحديتتسبب الحزم المكررة في إنذارات خاطئة لأداة المراقبة وزيادة حمل المعالجة.

○ الحل: استخدم خاصية إزالة التكرار في حركة المرور المستندة إلى المنفذ/السياسة في جهاز ML-NPB-M2000 لإزالة الحزم المكررة قبل وصولها إلى أدوات المراقبة.

○ الفائدة الرئيسية: انخفاض الإنذارات الكاذبة، وتقليل الحمل على أدوات المراقبة، وتحسين دقة التحليل.

7.8 وضع علامات VLAN لتحديد موقع الشذوذ في حركة المرور

○ التحدي: تعذر تحديد مصدر الشذوذات/الاختراقات الأمنية في الشبكة بسرعة.

○ الحل: استخدم خاصية وضع علامات VLAN الخاصة بجهاز ML-NPB-M2000 لتصنيف حركة البيانات من عقد الشبكة المختلفة - يمكن لأدوات الواجهة الخلفية تتبع الحالات الشاذة إلى المصدر الدقيق عبر علامات VLAN.

○ الفائدة الرئيسية: تحديد الأعطال بسرعة، وتقليل وقت استكشاف الأخطاء وإصلاحها، وتحسين رؤية الشبكة.

7.9 جدولة حركة مرور الشبكة الموحدة (مركز البيانات)

○ التحدي: من الصعب تجميع وتوزيع حركة مرور روابط 10/40/100GE المتباينة على أدوات المراقبة/الأمان.

○ الحل: قم بنشر ML-NPB-M2000 كجدولة مركزية لحركة المرور - قم بتجميع جميع حركة مرور الروابط، وتصفيتها/تقسيمها، وتوزيعها على الأدوات المناسبة.

○ الفائدة الرئيسية: التحكم المركزي في حركة المرور، وتقليل التعقيد التشغيلي، والاستخدام الأمثل للأدوات.

7.10 تحليل شامل لرؤية حركة مرور الشبكة

○ التحدي: نقص في القدرة على رؤية حركة المرور متعددة الأبعاد في الوقت الفعلي وتحليل الأعطال.

○ الحل: استخدم وحدة رؤية حركة المرور المتكاملة في ML-NPB-M2000 - يوفر التحليل الأساسي/DPI العميق وتحليل الأعطال الدقيق رؤى قابلة للتنفيذ من خلال واجهة رسومية سهلة الاستخدام.

○ الفائدة الرئيسية: مراقبة الشبكة في الوقت الفعلي، وحل الأعطال بسرعة، وإحصائيات حركة المرور الجاهزة للامتثال.

8. المزايا التنافسية لـ Mylinking ML-NPB-M2000

في سوق مزدحمة بحلول وسيط حزم الشبكة (NPB) المستقلة ومفاتيح التجاوز المضمنة، يبرز جهاز Mylinking ML-NPB-M2000 كمنصة متكاملة رائدة لأمن الشبكات ومراقبتها، مصممة خصيصًا لشبكات المؤسسات ومراكز البيانات والحوسبة السحابية. يمنحه مزيجه الفريد من التكامل والأداء والمرونة والذكاء ميزة تنافسية لا تضاهيها أي حلول مستقلة، مما يجعله الخيار الأمثل للمؤسسات التي تولي أهمية قصوى لموثوقية الشبكة وأمنها وشفافيتها. فيما يلي أهم عشر مزايا تنافسية تميز جهاز ML-NPB-M2000:

8.1 تكامل غير مسبوق: NPB + مفتاح تجاوز مضمن في منصة واحدة

يُعدّ ML-NPB-M2000 أول حلّ من نوعه في القطاع، مُصمّم خصيصًا للمؤسسات، لتوحيد معالجة حركة مرور وسيط حزم الشبكة (NPB) مع خاصية تحمّل الأعطال في محوّل التجاوز المضمن، مما يُلغي الحاجة إلى عمليات نشر معزولة، ويُقلّل من الكابلات المادية، ويُخفّض من تعقيد العمليات التشغيلية. لا يُقدّم أي حلّ آخر هذا المستوى من التكامل، مما يجعل ML-NPB-M2000 حلاً شاملاً لأمن الشبكة ومراقبتها.

8.2 سعة معالجة رائدة في الصناعة تبلغ 2.4 تيرابايت في الثانية

بفضل قدرة المعالجة المتسارعة بتقنية ASIC ثنائية الاتجاه الكاملة التي تبلغ 2.4 تيرابت في الثانية ودعم روابط 10/40/100GE، فإن ML-NPB-M2000 يلبي متطلبات الأداء لأكثر مراكز البيانات ذات النطاق الترددي العالي وشبكات المؤسسات الأساسية تطلبًا - مما يوفر إعادة توجيه بسرعة الأسلاك دون أي حظر، حتى عند معالجة قواعد المرور المعقدة.

8.3 تصميم معياري بالكامل وقابل للتبديل السريع

تدعم أربع فتحات وحدات قابلة للتبديل السريع أي مزيج من وحدات التجاوز والمراقبة، مما يتيح تكوينًا مخصصًا لكل احتياجات الشبكة، بالإضافة إلى الصيانة والتحديثات دون أي انقطاع في الشبكة. هذه المرونة المعيارية تجعل جهاز ML-NPB-M2000 مواكبًا للمستقبل، دون أن يصبح قديمًا مع تطور احتياجات الشبكة.

8.4 أوضاع النشر المزدوجة (مضمن/ممتد) + وضع مضمن هجين + وضع ممتد

يوفر دعم أنماط النشر المضمنة، وSPAN، والهجينة المضمنة + SPAN مرونة لا مثيل لها، حيث يتكيف مع كل عقدة رئيسية في الشبكة وكل حالة استخدام، بدءًا من الحماية الأمنية المضمنة وصولًا إلى المراقبة السلبية. لا يوجد مفتاح تجاوز NPB أو مفتاح تجاوز مضمن مستقل يوفر هذا المستوى من مرونة النشر.

8.5 وكيل/فك تشفير SSL أصلي - القضاء على نقاط الضعف في حركة المرور المشفرة

تتيح إمكانيات وكيل SSL الأصلي وفك التشفير (TLS1.0/TLS1.2/SSL3.0) إمكانية رؤية حركة البيانات المشفرة، وهي ميزة بالغة الأهمية تفتقر إليها معظم حلول تجاوز الحماية من الاختراق (NPB) المستقلة. وهذا يضمن قدرة المؤسسات على فحص حركة البيانات المشفرة بحثًا عن أي نشاط ضار دون المساس بأمان النظام من البداية إلى النهاية.

8.6 تبديل سريع للتجاوز وتشغيل في حالة الفشل في أقل من 8 مللي ثانية

يضمن زمن استجابة التبديل التجاوزي الرائد في الصناعة، والذي يقل عن 8 مللي ثانية، بالإضافة إلى خاصية التشغيل التلقائي في حالة الأعطال، عدم انقطاع الشبكة مطلقًا، حتى في حال حدوث عطل في أجهزة الأمان المدمجة أو في جهاز ML-NPB-M2000 نفسه. وتتفوق حلول NPB المستقلة، التي تفتقر إلى إمكانيات التجاوز المدمجة، على هذه الميزة في تحمل الأعطال.

8.7 نقطة في البوصة لأكثر من 1800 بروتوكول تطبيق (مكتبة قابلة للتحديث)

يوفر فحص الحزم العميق المتكامل DPI لأكثر من 1800 بروتوكول من بروتوكولات طبقة التطبيق (مع مكتبة ميزات قابلة للترقية) رؤية حركة المرور على مستوى التطبيق - مما يتيح فحص الأمان المستهدف ومراقبة الشبكة للشبكات الحديثة التي تعتمد بشكل كبير على التطبيقات.

8.8 رؤية شاملة لحركة المرور وتحليل دقيق للأعطال

توفر وحدة رؤية حركة المرور المتكاملة وسهلة الاستخدام تحليلًا أساسيًا متعدد الأبعاد / DPI عميقًا وتحديدًا دقيقًا للأعطال - مما يلغي الحاجة إلى أدوات مراقبة مستقلة ويقلل من النفقات التشغيلية.

8.9 التكامل السلس مع جهات خارجية (سياسة WebService™ الديناميكية)

تتيح خاصية إعادة توجيه السياسات الديناميكية WebService™ التكامل في الوقت الفعلي مع جميع أدوات الأمان والمراقبة المضمنة التابعة لجهات خارجية (FW/IPS/Anti-DDoS/SIEM) - مما يجعل ML-NPB-M2000 مستقلاً عن البائع ومتوافقًا مع مجموعات الأمان الحالية (أفضل نشر في فئته).

8.10 موثوقية على مستوى المؤسسات وتحمل بيئي على مستوى الصناعة

يضمن مصدر الطاقة المزدوج AC/DC، وإمكانية التبديل السريع للوحدات، والنسخ الاحتياطي السريع للواجهة، وتحمل درجة الحرارة/الرطوبة الصناعية، التشغيل على مدار الساعة طوال أيام الأسبوع في بيئات مراكز البيانات والمؤسسات القاسية - مما يوفر الموثوقية المطلوبة للبنية التحتية للشبكة الحيوية.

في عصرٍ تُكلّف فيه أعطال الشبكة الشركات آلافًا (أو ملايين) الدولارات في الدقيقة، وتتزايد فيه التهديدات الإلكترونية تعقيدًا يومًا بعد يوم، يُعدّ جهاز Mylinking ML-NPB-M2000 أكثر من مجرد وسيط حزم بيانات الشبكة (NPB) أو محوّل تجاوز مضمّن، فهو استثمار استراتيجي في أمن الشبكة وموثوقيتها وشفافيتها. من خلال توحيد معالجة حركة مرور NPB مع قدرة تحمّل الأعطال لمحوّل التجاوز الذكي، ومحوّل تجاوز الشبكة، ومحوّل التجاوز المضمّن، يحلّ هذا الجهاز المشكلات الأساسية في عمليات النشر التقليدية المستقلة: القضاء على نقاط الفشل الفردية، وضمان عدم توقف الشبكة، وإتاحة رؤية حركة المرور المشفرة، وتوفير مراقبة دقيقة وفورية للشبكة للمؤسسات الحديثة ومراكز البيانات والشبكات السحابية.

بفضل قدرته على معالجة البيانات التي تصل إلى 2.4 تيرابت في الثانية، وتصميمه المعياري القابل للاستبدال أثناء التشغيل، ووضعي النشر المزدوجين Inline/SPAN، ووظيفة فك تشفير/وكيل SSL الأصلية، وفحص الحزم العميق DPI، ورؤية شاملة لحركة البيانات، يُعدّ جهاز ML-NPB-M2000 الحل الأمثل والمتكامل لأمن الشبكات ومراقبتها، وهو الخيار الأمثل للمؤسسات التي تتطلب أداءً فائقًا وقابلية للتوسع وموثوقية عالية. صُمم هذا الجهاز خصيصًا لتلبية احتياجات الأعمال الرقمية الحديثة، حيث تُعدّ إمكانية الوصول إلى الشبكة على مدار الساعة، والأمان القوي، ورؤية حركة البيانات الكاملة، أمورًا لا غنى عنها.

اتخذ الخطوة التالية مع Mylinking ML-NPB-M2000

هل أنت مستعد لتحويل عمليات نشر أمن الشبكة ومراقبة الشبكة، والقضاء على الحواجز، وضمان عدم توقف الشبكة؟

○ استكشف صفحة منتج Mylinking ML-NPB-M2000:https://www.mylinking.com/mylinking-network-packet-broker-plus-inline-bypass-switch-ml-npb-m2000-product/

○ تواصل مع الفريق التقني لـ Mylinking: قم بتخصيص تكوين معياري يتناسب تمامًا مع متطلباتك من حيث سرعة الربط 10/40/100GE، والأمان المضمن، ومراقبة الشبكة.

○ اطلب عرضًا توضيحيًا مباشرًا: شاهد إمكانيات NPB + Inline Bypass Switch المدمجة في ML-NPB-M2000 أثناء العمل - بما في ذلك التجاوز بدون توقف، وفك تشفير SSL، وDPI، ورؤية حركة المرور - لسيناريو الشبكة الخاص بك.

○ احصل على عرض سعر: تعرف على كيفية قيام ML-NPB-M2000 بتقليل التكلفة الإجمالية للملكية (TCO) من خلال التخلص من NPB المستقلة وأجهزة التجاوز، وتقليل النفقات التشغيلية، وتقديم حل شبكة مستقبلي.

باستخدام جهاز Mylinking ML-NPB-M2000، يمكنك نشر مجموعة أدوات قوية وقابلة للتطوير وموحدة لأمن الشبكة ومراقبتها.دون المساس بموثوقية الشبكة أو أدائها أو وضوحها.

تاريخ النشر: 26 مارس 2026