ما هو تقسيم الحزم في وسيط حزم الشبكة (NPB)؟

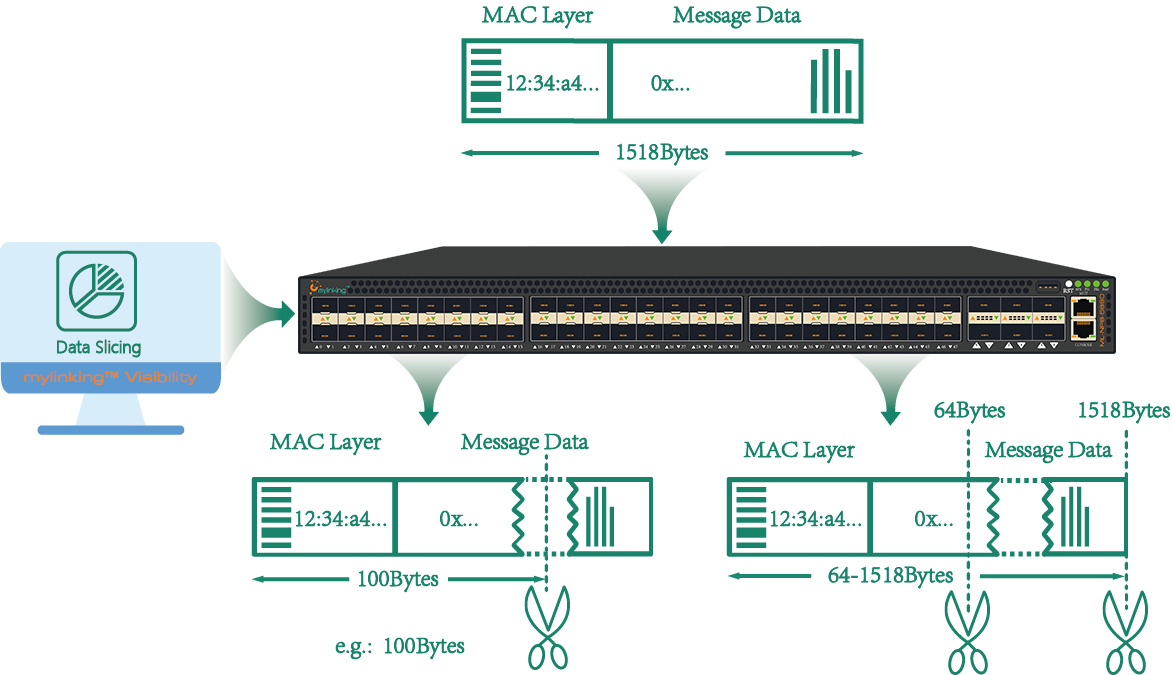

تُعدّ تقنية تقسيم الحزم ميزةً توفرها وسطاء حزم الشبكة، وتتمثل في التقاط جزءٍ محددٍ من حمولة الحزمة الأصلية وإعادة توجيهه، مع تجاهل البيانات المتبقية. تُتيح هذه التقنية استخدامًا أكثر كفاءةً لموارد الشبكة والتخزين من خلال التركيز على الأجزاء الأساسية من حركة مرور الشبكة. وهي ميزةٌ قيّمةٌ في وسطاء حزم الشبكة، إذ تُمكّن من معالجة البيانات بكفاءةٍ ودقةٍ أكبر، وتحسين استخدام موارد الشبكة، وتسهيل عمليات مراقبة الشبكة وأمنها بفعالية.

إليك كيفية عمل تقنية تقسيم الحزم على وسيط حزم الشبكة (NPB):

1. التقاط الحزميستقبل جهاز NPB حركة مرور الشبكة من مصادر مختلفة، مثل المحولات أو نقاط الوصول أو منافذ SPAN. ويقوم بالتقاط الحزم التي تمر عبر الشبكة.

2. تحليل الحزميقوم نظام مراقبة الشبكة (NPB) بتحليل الحزم الملتقطة لتحديد الأجزاء ذات الصلة بأغراض المراقبة أو التحليل أو الأمن. ويمكن أن يستند هذا التحليل إلى معايير مثل عناوين IP المصدر أو الوجهة، وأنواع البروتوكولات، وأرقام المنافذ، أو محتوى الحمولة المحدد.

3. تكوين الشريحةبناءً على التحليل، تم ضبط وحدة معالجة الشبكة (NPB) للاحتفاظ بأجزاء من حمولة الحزمة أو تجاهلها بشكل انتقائي. يحدد هذا الضبط الأجزاء التي يجب اقتطاعها أو الاحتفاظ بها من الحزمة، مثل الرؤوس أو الحمولة أو حقول بروتوكول محددة.

4. عملية التقطيعأثناء عملية التقطيع، يقوم جهاز NPB بتعديل الحزم الملتقطة وفقًا للإعدادات. يمكنه اقتطاع أو إزالة بيانات الحمولة غير الضرورية التي تتجاوز حجمًا أو إزاحة محددة، أو إزالة رؤوس أو حقول بروتوكول معينة، أو الاحتفاظ فقط بالأجزاء الأساسية من حمولة الحزمة.

5. إعادة توجيه الحزمبعد عملية التقطيع، يقوم جهاز NPB بإعادة توجيه الحزم المعدلة إلى الوجهات المحددة، مثل أدوات المراقبة، أو منصات التحليل، أو أجهزة الأمان. تستقبل هذه الوجهات الحزم المقطعة، والتي تحتوي فقط على الأجزاء ذات الصلة كما هو محدد في الإعدادات.

6. الرصد والتحليلتستقبل أدوات المراقبة أو التحليل المتصلة بشبكة NPB الحزم المجزأة وتؤدي وظائفها المحددة. وبما أنه قد تم حذف البيانات غير ذات الصلة، يمكن لهذه الأدوات التركيز على المعلومات الأساسية، مما يعزز كفاءتها ويقلل من متطلبات الموارد.

من خلال الاحتفاظ بأجزاء من حمولة الحزمة أو التخلص منها بشكل انتقائي، تتيح تقنية تقسيم الحزم لأنظمة إدارة الشبكة تحسين استخدام موارد الشبكة، وتقليل استهلاك النطاق الترددي، وتحسين أداء أدوات المراقبة والتحليل. كما تُمكّن من معالجة البيانات بكفاءة ودقة أكبر، مما يُسهّل مراقبة الشبكة بفعالية ويعزز عمليات أمنها.

إذن، لماذا نحتاج إلى تقسيم الحزم في وسيط حزم الشبكة (NPB) لمراقبة الشبكة وتحليلاتها وأمنها؟

تقطيع الحزميُعد استخدام وسيط حزم الشبكة (NPB) مفيدًا لأغراض مراقبة الشبكة وأمنها للأسباب التالية:

1. انخفاض حركة مرور الشبكةقد يكون حجم حركة مرور الشبكة مرتفعًا للغاية، وقد يؤدي التقاط جميع الحزم ومعالجتها بالكامل إلى إرهاق أدوات المراقبة والتحليل. يسمح تجزئة الحزم لأنظمة إدارة الشبكة بالتقاط وإعادة توجيه الأجزاء ذات الصلة فقط من الحزم، مما يقلل من حجم حركة مرور الشبكة الإجمالي. وهذا يضمن حصول أدوات المراقبة والأمان على المعلومات اللازمة دون إرهاق مواردها.

2. الاستخدام الأمثل للمواردمن خلال التخلص من بيانات الحزم غير الضرورية، تعمل تقنية تقسيم الحزم على تحسين استخدام موارد الشبكة والتخزين. فهي تقلل من عرض النطاق الترددي المطلوب لنقل الحزم، مما يخفف من ازدحام الشبكة. علاوة على ذلك، يقلل التقسيم من متطلبات المعالجة والتخزين لأدوات المراقبة والأمان، مما يحسن من أدائها وقابليتها للتوسع.

3. تحليل البيانات بكفاءةتساعد تقنية تقسيم الحزم على التركيز على البيانات الحيوية داخل حمولة الحزمة، مما يتيح تحليلاً أكثر كفاءة. فمن خلال الاحتفاظ بالمعلومات الأساسية فقط، تستطيع أدوات المراقبة والأمان معالجة البيانات وتحليلها بفعالية أكبر، مما يؤدي إلى اكتشاف أسرع لحالات الشذوذ في الشبكة، أو التهديدات، أو مشكلات الأداء، والاستجابة لها.

4. تحسين الخصوصية والامتثالفي بعض الحالات، قد تحتوي الحزم على معلومات حساسة أو معلومات تعريف شخصية (PII) يجب حمايتها لأسباب تتعلق بالخصوصية والامتثال. يسمح تجزئة الحزم بإزالة أو اقتطاع البيانات الحساسة، مما يقلل من خطر الكشف غير المصرح به. وهذا يضمن الامتثال لأنظمة حماية البيانات مع تمكين عمليات مراقبة الشبكة والأمن الضرورية.

5. قابلية التوسع والمرونةتُمكّن تقنية تقسيم الحزم مزودي خدمات الشبكة من التعامل بكفاءة أكبر مع الشبكات واسعة النطاق وأحجام البيانات المتزايدة. فمن خلال تقليل كمية البيانات المنقولة والمعالجة، يستطيع مزودو خدمات الشبكة توسيع نطاق عملياتهم دون إرهاق البنية التحتية للمراقبة والأمان. كما توفر هذه التقنية مرونةً للتكيف مع بيئات الشبكة المتطورة وتلبية متطلبات النطاق الترددي المتزايدة.

بشكل عام، يُحسّن تقسيم الحزم في NPBs مراقبة الشبكة وأمنها من خلال تحسين استخدام الموارد، وتمكين التحليل الفعال، وضمان الخصوصية والامتثال، وتسهيل قابلية التوسع. كما يسمح للمؤسسات بمراقبة شبكاتها وحمايتها بفعالية دون المساس بالأداء أو إرهاق بنيتها التحتية للمراقبة والأمن.

تاريخ النشر: 2 يونيو 2023