ما هو فك تشفير SSL/TLS؟

يشير فك تشفير SSL، المعروف أيضًا بفك تشفير SSL/TLS، إلى عملية اعتراض وفك تشفير حركة مرور الشبكة المشفرة باستخدام بروتوكول طبقة المقابس الآمنة (SSL) أو بروتوكول أمان طبقة النقل (TLS). يُعد SSL/TLS بروتوكول تشفير شائع الاستخدام لتأمين نقل البيانات عبر شبكات الحاسوب، مثل الإنترنت.

يتم فك تشفير SSL عادةً بواسطة أجهزة أمنية، مثل جدران الحماية وأنظمة منع الاختراق (IPS) أو أجهزة مخصصة لفك تشفير SSL. تُوضع هذه الأجهزة في مواقع استراتيجية داخل الشبكة لفحص حركة البيانات المشفرة لأغراض أمنية. والهدف الرئيسي هو تحليل البيانات المشفرة بحثًا عن أي تهديدات محتملة أو برامج ضارة أو أنشطة غير مصرح بها.

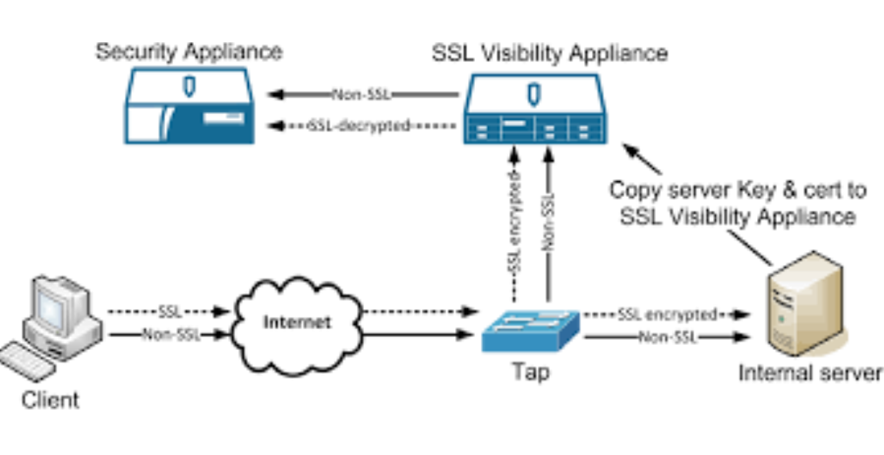

لإجراء عملية فك تشفير SSL، يعمل جهاز الأمان كوسيط بين العميل (مثل متصفح الويب) والخادم. عندما يبدأ العميل اتصال SSL/TLS مع الخادم، يعترض جهاز الأمان حركة البيانات المشفرة وينشئ اتصالين منفصلين من نوع SSL/TLS، أحدهما مع العميل والآخر مع الخادم.

يقوم جهاز الأمان بفك تشفير البيانات الواردة من العميل، وفحص المحتوى المُفكّك، وتطبيق سياسات الأمان لتحديد أي نشاط ضار أو مشبوه. وقد يقوم أيضًا بمهام أخرى مثل منع فقدان البيانات، وتصفية المحتوى، أو الكشف عن البرامج الضارة على البيانات المُفكّكة. بعد تحليل البيانات، يُعيد جهاز الأمان تشفيرها باستخدام شهادة SSL/TLS جديدة، ثم يُرسلها إلى الخادم.

من المهم الإشارة إلى أن فك تشفير SSL يثير مخاوف تتعلق بالخصوصية والأمان. فبما أن جهاز الأمان لديه إمكانية الوصول إلى البيانات التي تم فك تشفيرها، فإنه قد يتمكن من الاطلاع على معلومات حساسة مثل أسماء المستخدمين وكلمات المرور وتفاصيل بطاقات الائتمان، أو غيرها من البيانات السرية المنقولة عبر الشبكة. لذلك، يُطبَّق فك تشفير SSL عادةً ضمن بيئات مُراقبة ومؤمَّنة لضمان خصوصية وسلامة البيانات المُستَقبَلة.

يحتوي فك تشفير SSL على ثلاثة أوضاع شائعة، وهي:

- الوضع السلبي

- وضع الاستقبال

- وضع الإرسال

لكن، ما هي الاختلافات بين أوضاع فك تشفير SSL الثلاثة؟

| وضع | الوضع السلبي | الوضع الوارد | وضع الإرسال |

| وصف | يقوم ببساطة بإعادة توجيه حركة مرور SSL/TLS دون فك التشفير أو التعديل. | يقوم بفك تشفير طلبات العميل، وتحليلها وتطبيق سياسات الأمان، ثم يقوم بإعادة توجيه الطلبات إلى الخادم. | يقوم بفك تشفير استجابات الخادم، وتحليلها وتطبيق سياسات الأمان، ثم يقوم بإعادة توجيه الاستجابات إلى العميل. |

| تدفق حركة المرور | ثنائي الاتجاه | من العميل إلى الخادم | من الخادم إلى العميل |

| دور الأجهزة | المراقب | رجل في المنتصف | رجل في المنتصف |

| موقع فك التشفير | لا يوجد فك تشفير | يتم فك التشفير عند محيط الشبكة (عادةً أمام الخادم). | يتم فك التشفير عند محيط الشبكة (عادةً أمام العميل). |

| رؤية حركة المرور | حركة مرور مشفرة فقط | طلبات العميل التي تم فك تشفيرها | استجابات الخادم التي تم فك تشفيرها |

| تعديل حركة المرور | لا يوجد تعديل | قد يتم تعديل حركة البيانات لأغراض التحليل أو الأمن. | قد يتم تعديل حركة البيانات لأغراض التحليل أو الأمن. |

| شهادة SSL | لا حاجة إلى مفتاح خاص أو شهادة | يتطلب مفتاحًا خاصًا وشهادة للخادم المراد اعتراض بياناته. | يتطلب مفتاحًا خاصًا وشهادة للعميل الذي يتم اعتراض بياناته. |

| مراقبة الأمن | تحكم محدود لأنه لا يمكنه فحص أو تعديل حركة البيانات المشفرة | يمكن فحص وتطبيق سياسات الأمان على طلبات العميل قبل وصولها إلى الخادم | يمكن فحص وتطبيق سياسات الأمان على استجابات الخادم قبل وصولها إلى العميل. |

| مخاوف تتعلق بالخصوصية | لا يقوم بالوصول إلى البيانات المشفرة أو تحليلها | يتمتع بإمكانية الوصول إلى طلبات العملاء التي تم فك تشفيرها، مما يثير مخاوف تتعلق بالخصوصية | يتمتع بإمكانية الوصول إلى استجابات الخادم التي تم فك تشفيرها، مما يثير مخاوف تتعلق بالخصوصية |

| اعتبارات الامتثال | تأثير ضئيل على الخصوصية والامتثال | قد يتطلب الأمر الامتثال لأنظمة خصوصية البيانات | قد يتطلب الأمر الامتثال لأنظمة خصوصية البيانات |

بالمقارنة مع فك التشفير التسلسلي لمنصة التسليم الآمنة، فإن تقنية فك التشفير التسلسلي التقليدية لها قيود.

غالبًا ما تفشل جدران الحماية وبوابات أمان الشبكة التي تقوم بفك تشفير حركة مرور SSL/TLS في إرسال البيانات المفككة إلى أدوات المراقبة والأمان الأخرى. وبالمثل، تعمل موازنة الأحمال على إزالة حركة مرور SSL/TLS وتوزيع الحمل بشكل مثالي بين الخوادم، لكنها تفشل في توزيع حركة المرور على أدوات الأمان المتعددة قبل إعادة تشفيرها. وأخيرًا، تفتقر هذه الحلول إلى التحكم في اختيار حركة المرور، حيث تقوم بتوزيع حركة المرور غير المشفرة بسرعة عالية، وعادةً ما ترسل حركة المرور بأكملها إلى محرك فك التشفير، مما يُسبب مشاكل في الأداء.

باستخدام تقنية فك تشفير SSL من Mylinking™، يمكنك حل هذه المشاكل:

1- تحسين أدوات الأمان الحالية من خلال مركزية وتفريغ عمليات فك تشفير وإعادة تشفير SSL؛

2- كشف التهديدات الخفية، وانتهاكات البيانات، والبرامج الضارة؛

3- احترام خصوصية البيانات والامتثال لأساليب فك التشفير الانتقائية القائمة على السياسات؛

4- سلسلة الخدمات تطبيقات متعددة لتحليل حركة المرور مثل تقسيم الحزم، والإخفاء، وإزالة التكرار، وتصفية الجلسات التكيفية، وما إلى ذلك.

5- التأثير على أداء الشبكة، وإجراء التعديلات المناسبة لضمان التوازن بين الأمان والأداء.

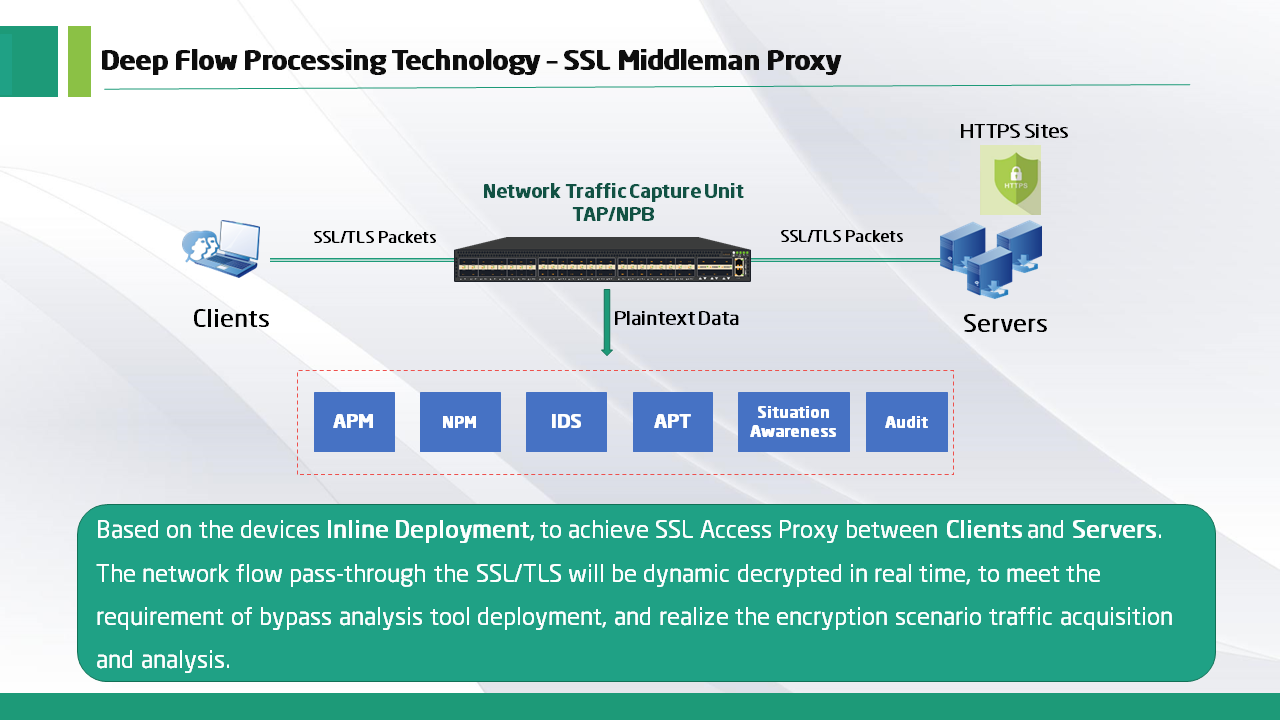

هذه بعض التطبيقات الرئيسية لفك تشفير SSL في وسطاء حزم الشبكة. من خلال فك تشفير حركة مرور SSL/TLS، تُعزز وسطاء حزم الشبكة (NPBs) من وضوح وفعالية أدوات الأمان والمراقبة، مما يضمن حماية شاملة للشبكة وقدرات مراقبة الأداء. يتضمن فك تشفير SSL في وسطاء حزم الشبكة (NPBs) الوصول إلى حركة المرور المشفرة وفك تشفيرها لفحصها وتحليلها. يُعد ضمان خصوصية وأمان حركة المرور التي تم فك تشفيرها أمرًا بالغ الأهمية. من المهم ملاحظة أن المؤسسات التي تُفعّل فك تشفير SSL في وسطاء حزم الشبكة (NPBs) يجب أن يكون لديها سياسات وإجراءات واضحة لتنظيم استخدام حركة المرور التي تم فك تشفيرها، بما في ذلك ضوابط الوصول، ومعالجة البيانات، وسياسات الاحتفاظ بها. يُعد الامتثال للمتطلبات القانونية والتنظيمية المعمول بها أمرًا ضروريًا لضمان خصوصية وأمان حركة المرور التي تم فك تشفيرها.

تاريخ النشر: 4 سبتمبر 2023